Ranljivost v vseh distribucijah Linuxa

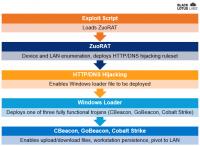

Gre za posledico hrošča v knjižnici authencesn. Lokalni uporabnik lahko s pisanjem v predpomnilnik strani (page cache) dadotekam spremeni oziroma pripne zastavico setuid in s tem pridobi vrhovne privilegije (root). Jedro sprememb ne označi za zapis nazaj na disk, zato datoteke ostanejo nespremenjene, se pa pri ponovnem dostopu uporabi spremenjena verzija iz predpomnilnika.

Pri izrabi ranljivosti jim je pomagala umetna inteligenca, čeprav so osnovno idejo razvili sami. Dokler se ne nadgradijo jedra v distribucijah, je možno ranljivost preprečiti z začasnimi ukrepi. Popravek za...