Slo-Tech - Nextcloud in Ionos sta izdala prvo stabilno verzijo odprtokodnega spletnega pisarniškega paketa Euro Office. Namenjen je evropskim podjetjem, ustanovam in organizacijam, ki želijo spletni pisarniški paket, ki je neodvisen od ameriških (ali kakšnih drugih) tehnoloških velikanov. Microsoft Office in Google Docs, ki sta de facto standarda, sta namreč pod nadzorom ameriških podjetij, s tem pa odvisna od politike sankcij, ki jo vsakokrat vodijo ZDA.

Direktor Nextclouda Frank Karlitschek je pojasnil, da so želeli izdati verzijo, ki je že dovolj dobra, da jo lahko uporabniki uporabijo za vsakodnevne potrebe. Trenutno je na voljo le spletna različica, ki deluje v brskalniku, medtem ko bodo lokalne in mobilne aplikacije na voljo pozneje. Prav tako je prioriteta popolna podpora za odprtokodne standarde, kot je ODF.

V projektu poleg glavnih partnerjev sodelujejo še Eurostack, XWiki, OpenProject, Soverin, Abilian, BTactic, Open-Xchange in Office.eu. Euro-Office bodo sčasoma integrirali tudi v druge pakete in orodja, denimo v Nextcloud Workspace. Formalno je sicer projekt nastal (fork) iz OnlyOfficea, zaradi česar so imeli sprva spor glede licenc, ki pa so ga kasneje rešili.

Več informacij je na voljo na Githubu.

Slo-Tech novice

Donut Labove baterije s trdnim elektrolitom so prevara

Slo-Tech - Finsko podjetje Donut Lab je na letošnjem CES-u predstavilo novo baterijo s trdnim elektrolitom (solid-state battery), ki je imela kar prelepe karakteristike. Ob energijski gostoti 400 Wh/kg naj bi preživela 100.000 ciklov polnjenja, napolnila pa bi se v vsega petih minutah. Takšna baterija bi revolucionirala svet, če bi le bila resnična. Žal ni.

Neodvisni preizkusi tega niso mogli potrditi, žvižgači pa so že aprila trdili, da gre za prevaro. Na kanalu Ziroth na YouTubu so podrobno preverili baterije in ugotovili, da so navedbe Donut Laba milo rečeno napihnjene. Pri preverjanju je sodelovalo 20 neodvisnih strokovnjakov za baterije. Julian Zahnow s Fraunhoferjevega inštituta, ki je bil med njimi, je pojasnil, da meritve kažejo na precej običajno litij-ionsko baterijsko celico.

Center za tehniške raziskave VTT (Teknologian tutkimuskeskus VTT) je ob predstavitvi baterij sicer izvedel nekaj testov, a le tiste, ki jih je izrecno naročil in plačal izvršni direktor Donut Laba Marko Lehtimäki. Do najbolj smelih trditev o kapaciteti in življenjski dobi se ni opredelil. A podrobnejša preiskava kaže, da ni šlo le za napihovanje karakteristik baterij, temveč zapleteno mrežo zavajanja, ki je vključevala slamnata podjetja in finančne...

Neodvisni preizkusi tega niso mogli potrditi, žvižgači pa so že aprila trdili, da gre za prevaro. Na kanalu Ziroth na YouTubu so podrobno preverili baterije in ugotovili, da so navedbe Donut Laba milo rečeno napihnjene. Pri preverjanju je sodelovalo 20 neodvisnih strokovnjakov za baterije. Julian Zahnow s Fraunhoferjevega inštituta, ki je bil med njimi, je pojasnil, da meritve kažejo na precej običajno litij-ionsko baterijsko celico.

Center za tehniške raziskave VTT (Teknologian tutkimuskeskus VTT) je ob predstavitvi baterij sicer izvedel nekaj testov, a le tiste, ki jih je izrecno naročil in plačal izvršni direktor Donut Laba Marko Lehtimäki. Do najbolj smelih trditev o kapaciteti in življenjski dobi se ni opredelil. A podrobnejša preiskava kaže, da ni šlo le za napihovanje karakteristik baterij, temveč zapleteno mrežo zavajanja, ki je vključevala slamnata podjetja in finančne...

Koliko zasebnosti bodo sploh imeli zaposleni v Meti?

Slo-Tech - Aprila je Meta presenetila z distopično napovedjo, da bodo začeli beležiti vsako sekundo dela svojih zaposlenih. Na njihove računalnike naj bi namestili orodja, ki bodo sproti beležila njihove vnose prek tipkovnice in miške. Direktor Mark Zuckerberg je to utemeljeval s treningom umetne inteligence, ki bo zaposlenim (in seveda podjetju) v pomoč, za kar pa potrebuje kakovostne podatke, kako poteka delo. Zagotovil je, da se podatki ne bodo uporabljali v nobene druge namene. Projekt so poimenovali Model Capability Initiative (MCI).

Odziv je bil pričakovano negativen, še zlasti ker Meta v zadnjih mesecih odpušča. Če bo umetna inteligenca opravila še več dela, so bili tudi zaposlene čedalje bolj na trnih, kaj se bo zgodilo z njihovimi delovnimi mesti. Sedaj je Meta stopila pol koraka nazaj, a je stališče za evropski zorni kot še vedno precej distopično. Zaposleni bodo dobili možnost, da za 30 minut prekinejo beleženje in zbiranje podatkov. Zaposleni, ki delajo z občutljivimi podatki, se...

Odziv je bil pričakovano negativen, še zlasti ker Meta v zadnjih mesecih odpušča. Če bo umetna inteligenca opravila še več dela, so bili tudi zaposlene čedalje bolj na trnih, kaj se bo zgodilo z njihovimi delovnimi mesti. Sedaj je Meta stopila pol koraka nazaj, a je stališče za evropski zorni kot še vedno precej distopično. Zaposleni bodo dobili možnost, da za 30 minut prekinejo beleženje in zbiranje podatkov. Zaposleni, ki delajo z občutljivimi podatki, se...

Tomb Raider se vrača februarja 2027

Slo-Tech - Legendarna igra Tomb Raider iz leta 1996 se vrača februarja prihodnje leto, ko bo izšel remek Tomb Raider: Legacy of Atlantis. Po prvotnih načrtih bi morala iziti že letos, a se je nekoliko zamaknila, česar smo pri razvoju iger vajeni. Igro razvija Flying Wild Hog, sodeluje pa tudi Crystal Dynamics, ki na franšizi dela že dolgo. Igra bo na voljo za platforme lay Station 5, Xbox Series X/S, Switch 2 ter PC-je (prek Steama).

Tekla bo na pogonu Unreal Engine 5, najbolj aktualno vprašanje pa je uporaba umetne inteligence, nad čimer potrošniki niso najbolj navdušeni. Na očitke, da bodo v veliki meri uporabljali umetno inteligenco, se je Crystal Dynamics odzval z besedami, da uporabljajo orodja generativne umetne inteligence za hitrejši razvoj in piljenje idej, medtem ko je vsa končna vsebina človeški izdelek. Na Steamu pa piše, da se orodja umetne inteligence uporabljajo med razvojem za pomoč v začetnih fazah raziskovanja tem in pri razvoju delovne vsebine. Vse izdelke umetne inteligence na koncu zamenjajo ali izpilijo ljudje, da ohranijo kreativno in umetniško vizijo razvojne ekipe. To je precej standardni zapis, ki ga ima danes že precej iger.

Tekla bo na pogonu Unreal Engine 5, najbolj aktualno vprašanje pa je uporaba umetne inteligence, nad čimer potrošniki niso najbolj navdušeni. Na očitke, da bodo v veliki meri uporabljali umetno inteligenco, se je Crystal Dynamics odzval z besedami, da uporabljajo orodja generativne umetne inteligence za hitrejši razvoj in piljenje idej, medtem ko je vsa končna vsebina človeški izdelek. Na Steamu pa piše, da se orodja umetne inteligence uporabljajo med razvojem za pomoč v začetnih fazah raziskovanja tem in pri razvoju delovne vsebine. Vse izdelke umetne inteligence na koncu zamenjajo ali izpilijo ljudje, da ohranijo kreativno in umetniško vizijo razvojne ekipe. To je precej standardni zapis, ki ga ima danes že precej iger.

Znani letošnji zmagovalci IOCCC

Slo-Tech - Končalo se je letošnje tekmovanje v pisanju prikrite oziroma zapletene kode v C-ju (International Obfuscated C Code Competition), ki poteka že 42 let. Cilj na tekmovanju je preprost: zapisati čim bolj neobičajno, nejasno in nerazumljivo kodo v C-ju, ki je na svoj način tudi estetska, in opravlja neko resno funkcijo. Na spletni strani so objavili najboljših 22 poizkusov, ki so bili nagrajeni.

Vso kodo lahko tudi snamemo. Med zanimivejšimi primerki so emulator GameBoya, katerega izvorna koda je videti kot GameBoy, emulator IBM 7040 ter sekvenca iz Dr. Whoja. Vse letošnje zmagovalce si lahko ogledate na Githubu.

Naslednja sezona se začne konec tega leta.

Vso kodo lahko tudi snamemo. Med zanimivejšimi primerki so emulator GameBoya, katerega izvorna koda je videti kot GameBoy, emulator IBM 7040 ter sekvenca iz Dr. Whoja. Vse letošnje zmagovalce si lahko ogledate na Githubu.

Naslednja sezona se začne konec tega leta.

Google bo SpaceX plačeval 920 milijonov dolarjev na mesec

Slo-Tech - Alphabet in SpaceX sta sklenila dogovor, po katerem bo prvi slednjemu plačeval 920 milijonov dolarjev na mesec za najem računske moči in storitev v oblaku. Dogovor je sklenjen od oktobra letos do junija 2029, torej gre za okoli 30 milijard dolarjev v tem obdobju. Google lahko v prvem mesecu pogodbo prekine, če SpaceX ne bo uspel zagotoviti dovolj Nvidijinih čipov.

Dogovor je bil nujen, da bo lahko Google Cloud zagotavljal računsko moč za vse storitve, ki jih od njega pričakujejo stranke. Google Cloud ima za 460 milijard dolarjev odloženih prihodkov, ki bodo realizirani, ko bodo imeli dovolj računske moči za izvedbo vseh naročenih storitev. Google pojasnjuje, da je pogodba s SpaceX-om kratkoročna rešitev, da premostijo hitro povečanje povpraševanja. Google bo imel dostop do 110.000 grafičnih čipov Nvidia H200, ki bodo porabljali 100 MW električne energije. Google ima sicer v SpaceX-u 5-odstotni delež.

Google ni edini, ki je s SpaceX sklenil tovrstno sodelovanje. Maja je Anthropic...

Dogovor je bil nujen, da bo lahko Google Cloud zagotavljal računsko moč za vse storitve, ki jih od njega pričakujejo stranke. Google Cloud ima za 460 milijard dolarjev odloženih prihodkov, ki bodo realizirani, ko bodo imeli dovolj računske moči za izvedbo vseh naročenih storitev. Google pojasnjuje, da je pogodba s SpaceX-om kratkoročna rešitev, da premostijo hitro povečanje povpraševanja. Google bo imel dostop do 110.000 grafičnih čipov Nvidia H200, ki bodo porabljali 100 MW električne energije. Google ima sicer v SpaceX-u 5-odstotni delež.

Google ni edini, ki je s SpaceX sklenil tovrstno sodelovanje. Maja je Anthropic...

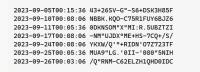

Ameriška vojska prek GPS pošilja šifrirne ključe

Slo-Tech - Vsebina signalov, ki jih na Zemljo pošiljajo sateliti GPS, je večinoma dobro znana, čeprav vsebuje tudi kakšen skrivnosten segment. Sateliti pošiljajo na Zemljo svojo oznako, efemeride (točen čas in stanje satelita) in almanah (svojo tirnico). Že od samega začetka pa je v signalu tudi 176 bitov (Subframe 4, Page 17), ki so videti naključni. A v njih tičijo šifrirni ključi za ameriško vojsko, trdi profesor Steven Murdoch z University College London. Šifrirani podatki so verjetnejša razlaga kot naključne vrednosti, ki jih je v resnici precej težko tvoriti.

Omenjeni biti so v signalu že desetletja, sam pa jih je opazil že pred let, a se ni imel časa posvetiti njihovemu namenu. Pred poltretjim letom je na StackExchangeu spraševal, ali jih kdo razume, a pametnih odgovorov ni bilo. Projekt je lani nadaljeval njegov magistrski študent Ahmed Kamruddin, ki je skrivnosti prišel do dna.

Analiziral je arhivsko vsebino, ki je vsebovala signale GPS vse do leta 2007. V več kot 12 milijonih...

Omenjeni biti so v signalu že desetletja, sam pa jih je opazil že pred let, a se ni imel časa posvetiti njihovemu namenu. Pred poltretjim letom je na StackExchangeu spraševal, ali jih kdo razume, a pametnih odgovorov ni bilo. Projekt je lani nadaljeval njegov magistrski študent Ahmed Kamruddin, ki je skrivnosti prišel do dna.

Analiziral je arhivsko vsebino, ki je vsebovala signale GPS vse do leta 2007. V več kot 12 milijonih...

Anthropic opozarja, da se bo umetna inteligenca kmalu sama izboljševala

Slo-Tech - Opozorila, da se umetna inteligenca hitro razvija, niso nova. Že pred tremi leti je skupina strokovnjakov pozivala k polletnemu moratoriju na razvoj strojnega učenja, ki da napreduje hitreje od človeškega razmisleka, kam želimo, kaj hočemo in kaj bomo dopustili. Z današnje perspektive se zdi 6-mesečni premor smešno irelevanten, saj je razvoj še hitrejši. To pot je na tempo opozoril Anthropic.

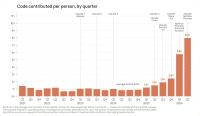

Poudarjajo, da umetna inteligenca že sedaj sodeluje pri razvoju nove generacije umetne inteligence. Anthropicovi inženirji danes napišejo osemkrat več kode kot v obdobju 2021-2025, pa ne ker bi bili toliko sposobnejši, temveč ker imajo boljša orodja. Prve verzije Clauda so ljudje napisali klasično, torej na računalnikih. Nato so začeli uporabljati pogovorne robote (chatbot), ki so pisali drobce kode in pomagali razmišljati. Lani so v razvoju začeli sodelovati agenti za pisanje kode (coding agent), danes pa že avtonomni agentje. S tem so le korak oddaljeni od Clauda, ki se bo kontinuirno...

Poudarjajo, da umetna inteligenca že sedaj sodeluje pri razvoju nove generacije umetne inteligence. Anthropicovi inženirji danes napišejo osemkrat več kode kot v obdobju 2021-2025, pa ne ker bi bili toliko sposobnejši, temveč ker imajo boljša orodja. Prve verzije Clauda so ljudje napisali klasično, torej na računalnikih. Nato so začeli uporabljati pogovorne robote (chatbot), ki so pisali drobce kode in pomagali razmišljati. Lani so v razvoju začeli sodelovati agenti za pisanje kode (coding agent), danes pa že avtonomni agentje. S tem so le korak oddaljeni od Clauda, ki se bo kontinuirno...

Bliža se SpaceX-ova kotacija

Slo-Tech - Bliža se javna ponudba delnic (IPO) Muskovega paradnega konja SpaceX, v kateri bo vlagateljem na voljo za 75 milijard dolarjev delnic. Od tega naj bi bila kar četrtina namenjena malim vlagateljem, kar ljudje blizu Muska pojasnjujejo z njegovo dolgoletno naklonjenostjo do malih vlagateljev v nasprotju z velikimi institucionalnimi investitorji. Kritiki pa poudarjajo, da IPO podjetja, kot je SpaceX, ni nujno dobra nakupa priložnost in da se lahko cena delnica na borzi potem tudi zniža. V velikih IPO-jih so sicer mali vlagatelji običajno dobili 5 do 10 odstotkov delnic, preostanek pa so pokupili institucionalni investitorji. SpaceX je za svoj IPO naredil celo lastno spletno stran, kar res ni pogosto.

V zadnjih tednih je veliko pozornosti požela tudi morebitna vključitev SpaceX v borzne indekse. Zaradi čedalje popularnejšega vlaganja v pasivne sklade, ki sledijo borznim indeksom, bi to avtomatično močno povečalo povpraševaje, saj bi skladi delnico morali kupiti. S&P je sedaj potrdil,...

V zadnjih tednih je veliko pozornosti požela tudi morebitna vključitev SpaceX v borzne indekse. Zaradi čedalje popularnejšega vlaganja v pasivne sklade, ki sledijo borznim indeksom, bi to avtomatično močno povečalo povpraševaje, saj bi skladi delnico morali kupiti. S&P je sedaj potrdil,...

Na mundialu bodo patruljirali tudi robotski psi

Slo-Tech - Bliža se svetovno prvenstvo v nogometu, na katerem bodo v ospredju tudi varnostni ukrepi. V Mehiki bodo tekme varovali tudi robotski psi, ki se bodo avtonomno premikali po prizoriščih in snemali ljudi za prepoznavanje obrazov. Poleg tega bodo uporabljali tudi helikopterje in blindirana vozila, s katerimi bodo posebne policijske enote varovale tekme. Kdo proizvaja mehiške robotske pse K9-X, niso razkrili, prav tako ne poznamo tehničnih specifikacij.

Podobni robotski psi bodo na terenu tudi v ZDA, kjer pa trdijo, da prepoznavanja obrazov ne bodo izvajali. Vsaj tako pravijo v Boston Dynamicsu, kjer so pse izdelali. Gre za del njihove iniciative Security Spot, v okviru katere bodo robotski psi pomagali policistom. Koristili jim bodo na primer pri intervencijah ob izbruhu nasilja ter pri pregledu sumljivih predmetov.

To ne bo prvi športni dogodek, na katerem se uporabljali robotski psi. Tako v ZDA kakor v Veliki Britaniji so se že uporabljali. Robot Spot ima kamero, ki snema v 360...

Podobni robotski psi bodo na terenu tudi v ZDA, kjer pa trdijo, da prepoznavanja obrazov ne bodo izvajali. Vsaj tako pravijo v Boston Dynamicsu, kjer so pse izdelali. Gre za del njihove iniciative Security Spot, v okviru katere bodo robotski psi pomagali policistom. Koristili jim bodo na primer pri intervencijah ob izbruhu nasilja ter pri pregledu sumljivih predmetov.

To ne bo prvi športni dogodek, na katerem se uporabljali robotski psi. Tako v ZDA kakor v Veliki Britaniji so se že uporabljali. Robot Spot ima kamero, ki snema v 360...

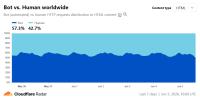

Cloudflare: boti na internetu že ustvarijo več prometa od ljudi

Slo-Tech - Izvršni direktorja Anthropica Matthew Prince je dejal, da na internetu promet, ki ga ustvarijo boti, že presegel organski človeški promet. Predvideval je bil, da se bo to zgodilo leta 2027, a je bil trend izrazitejši. Promet botov v povprečju že obsega 57 odstotkov in raste, ob konicah pa se povzpne nad 62 odstotkov. Zanimiva je tudi razčlemba po državah, kjer je na prvem mestu Gibraltar z 92 odstotki prometa botov, sledijo pa Singapur (76 odstotkov), Iran (76 odstotkov), Irska (73 odstotkov) in Nizozemska (69 odstotkov).

Promet robotov oziroma pajkov je star toliko, kot so stari iskalniki na internetu, a se še nikoli ni tako hitro povečeval. Razlogi so enostavno razumljivi, saj ljudje tudi čedalje več uporabljajo agente. Večino prometa ustvarijo agenti, ki obiskujejo spletne strani in postrgajo vsebino z njih, se pa na njih ne zadržijo dlje časa. Če smo včasih promet botov povezovali s slabimi nameni, se to spreminja, saj ga proizvajajo predvsem agenti umetne inteligence, ki jih...

Promet robotov oziroma pajkov je star toliko, kot so stari iskalniki na internetu, a se še nikoli ni tako hitro povečeval. Razlogi so enostavno razumljivi, saj ljudje tudi čedalje več uporabljajo agente. Večino prometa ustvarijo agenti, ki obiskujejo spletne strani in postrgajo vsebino z njih, se pa na njih ne zadržijo dlje časa. Če smo včasih promet botov povezovali s slabimi nameni, se to spreminja, saj ga proizvajajo predvsem agenti umetne inteligence, ki jih...

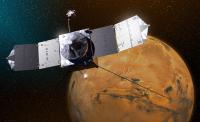

Misija Maven uradno končana

Slo-Tech - Sonda Maven, ki je od leta 2014 krožila okoli Marsa, je uradno končala svojo pot. NASA je decembra lani sporočila, da se sonda po vrnitvi z oddaljene strani Marsa ni več javila, prizadevanja za njeno obuditev pa niso obrodila sadov. Sedaj so uradno končali misijo.

Maven se je zadnjič oglasil 6. decembra lani. Telemetrija je kazala, da je do decembrske revolucije okoli Marsa sonda potovala po načrtih, vsi sistemi pa so delovali brez posebnosti. Toda ko se je Maven vrnil iz Marsove sence, Deep Space Network ni mogel več stopiti v stik z njim. Drobec podatkov, ki so jih uspeli pasivno uloviti, je kazal, da je sonda v varčevalnem načinu in da se nenavadno hitro vrti. Nekaj je zmotilo njeno orbito, nenavadno hitra rotacija pa je izčrpala baterije na krovu, zaradi česar je odpovedal tudi komunikacijski sistem. NASA je še vedno ne ve, kaj je povzročilo spremembo trajektorije, je pa precej gotovo, da od tistega trenutka sonde ni bilo mogoče več rešiti.

Misija nas je naučila veliko o...

Maven se je zadnjič oglasil 6. decembra lani. Telemetrija je kazala, da je do decembrske revolucije okoli Marsa sonda potovala po načrtih, vsi sistemi pa so delovali brez posebnosti. Toda ko se je Maven vrnil iz Marsove sence, Deep Space Network ni mogel več stopiti v stik z njim. Drobec podatkov, ki so jih uspeli pasivno uloviti, je kazal, da je sonda v varčevalnem načinu in da se nenavadno hitro vrti. Nekaj je zmotilo njeno orbito, nenavadno hitra rotacija pa je izčrpala baterije na krovu, zaradi česar je odpovedal tudi komunikacijski sistem. NASA je še vedno ne ve, kaj je povzročilo spremembo trajektorije, je pa precej gotovo, da od tistega trenutka sonde ni bilo mogoče več rešiti.

Misija nas je naučila veliko o...

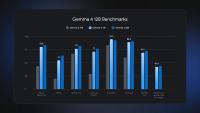

Gemma 4 12B je ravno pravšnja za domače računalnike

Slo-Tech - Google je družini jezikovnih modelov Gemma 4 izdal novega člana, ki je ravno dovolj velik in zmogljiv, da še teče na osebnih računalnikih. Gemma 4 12B ima 11,95 milijarde parametrov, ki so dostopni pod permisivno licenco Apache 2.0, torej si lahko model prenesemo in poganjamo lokalno. Zadostuje že povprečen procesor in 16 GB pomnilnika. To je posebej uporabno v primerih, ko podatki nikakor ne smejo zapustiti računalnika, bi jih pa vseeno želeli obdelati z velikim jezikovnim modelom na lokalnem računalniku. Za lokalne gruče grafičnih kartic so seveda na voljo še večji modeli Gemma 4. Model lahko snamemo neposredno s Hugging Facea ali Kaggla.

Gemma 4 12B je večmodalni model, ki neposredno razume besedilo, slike in videoposnetke brez dodatnega procesiranja ali pretvarjanja. Google temu pravi poenotena struktura (Unified Structure). Običajni jezikovni modeli imajo različne enkoderje za pretvarjanje zvoka in videa v ustrezno obliko, ki jo model razume. Gemma 4 12B jih ne potrebuje,...

Gemma 4 12B je večmodalni model, ki neposredno razume besedilo, slike in videoposnetke brez dodatnega procesiranja ali pretvarjanja. Google temu pravi poenotena struktura (Unified Structure). Običajni jezikovni modeli imajo različne enkoderje za pretvarjanje zvoka in videa v ustrezno obliko, ki jo model razume. Gemma 4 12B jih ne potrebuje,...

Nvidia kupila podjetje slovenskega znanstvenika

Slo-Tech - Nvidia je prevzela zagonsko podjetje Kumo AI, ki se ukvarja z razvojem orodij umetne inteligence za upravljanje poslovnih procesov. Podjetje so pred štirimi leti ustanovili Vanja Josifovski, Hema Raghavan in slovenski znanstvenik Jure Leskovec, ki predava na stanfordski univerzi. Kumo AI je leta 2022 zbral 37 milijonov dolarjev investitorskega kapitala, med njegovimi strankami pa so tudi DoorDash, Reddit in Sainsbury's. Uradnih podatkov o kupnini ni, neuradno pa naj bi šlo za okoli 400 milijonov dolarjev.

Josifovski, Raghavan in Leskovec naj bi bili zdaj že zaposleni pri Nvidii, poroča Fortune. Njihovo podjetje je razvilo orodje za analizo internih podatkov podjetij, kot so zaloge, dobavne verige, prodaja, transakcije. Leskovec je lani v intervjuju za N1 pojasnil, da lahko s tem orodjem napovedo stanje zalog v prihodnosti in ocenijo potrebna naročila že danes, kar omogoča natančnejše in pravilnejše odločanje. Leskovec je leta 2015 svoje zagonsko podjetje Kosei, ki ga je bil z...

Josifovski, Raghavan in Leskovec naj bi bili zdaj že zaposleni pri Nvidii, poroča Fortune. Njihovo podjetje je razvilo orodje za analizo internih podatkov podjetij, kot so zaloge, dobavne verige, prodaja, transakcije. Leskovec je lani v intervjuju za N1 pojasnil, da lahko s tem orodjem napovedo stanje zalog v prihodnosti in ocenijo potrebna naročila že danes, kar omogoča natančnejše in pravilnejše odločanje. Leskovec je leta 2015 svoje zagonsko podjetje Kosei, ki ga je bil z...

Starejše novice

- Microsoft izdal nov kvantni čip Majorana 2 ::

- Evropska komisija predstavila sveženj za tehnološko suverenost ::

- Google zbira 85 milijard svežega kapitala ::

- Zaradi naprave Bluetooth z imenom BOMB je letalo zasilno pristalo ::

- BSides Maribor - novo poglavje ::

- Veliki jezikovni modeli verjamejo lažem ::

- Nizozemska policija onesposobila botnet Asocks z 17 milijoni računalnikov ::

- Meta, YouTube, Snap, TikTok po poravnavi plačali 27 milijonov dolarjev v šolski proračun ::

- Raketa New Glenn spektakularno eksplodirala ::

- Googlov inženir z zlorabo notranjih informacij na Polymarketu zaslužil več kot milijon dolarjev ::

- več