vir: Cybernews

Twitter je imel odmevnejše šibkosti v svoji kibernetski obrambi že mnogo pred aktualnimi kolobocijami okoli Elona Muska. Ena od vidnejših ranljivosti je tista iz leta 2021, ko je bilo mogoče skozi Twitterjev API s preprostim preizkušanjem dognati, ali sta določen elektronski naslov in telefonska številka povezana s katerim od uporabniških računov. Inženirji so ranljivost zakrpali lanskega januarja, toda nepridipravi so z navskrižnim primerjanjem tako pridobljenih podatkov in pa javno dostopnih, ki jih je bilo mogoče postrgati z družbenega omrežja, do takrat že sestavili več baz podatkov. Te so nato za različne vsote prodajali na temnem spletu, dokler se niso po pravilu sčasoma na forumih znašle povsem zastonj.

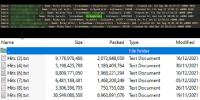

Podobno se je pripetilo pred dnevi, ko se je na forumu Breached s ceno približno 2 dolarjev znašla baza podatkov z nekaj čez 220 milijoni kombinacij elektronskih naslovov in uporabniških imen. Prvi pregledi strokovnjakov kažejo, da gre najverjetneje za dobro prečesano starejšo bazo takšne sorte, ki je vsebovala 400 milijonov imen, pri čemer so pretežno odstranili podvojene podatke in bote. Še vedno pa v njej mnogo uporabnikov manjka; v glavnem tistih, ki so si račune ustvarili v zadnjem času, že po zgoraj opisanih izpustih informacij. Tako ni videti, da bi tokratnemu pobegu naslovov botrovale aktualne težave platforme, seveda pa lahko situacijo zaostrijo, če bi kriminalcem uspelo z njimi kako izkoristiti nove luknje. Zlikovci lahko elektronske naslove in telefonske številke zlorabijo za napade z ribarjenjem, v novejšem času pa je kočljivo tudi dejstvo, da je mogoče na takšen način razkriti (oziroma doxxati) osebe, ki sicer na Twitterju zaradi bojazni za lastno varnost objavljajo anonimno.