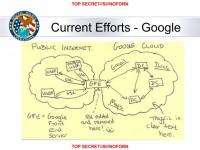

Novi podatki o Googlovem vztrajnem špijoniranju

Slo-Tech - Nekaj novih detajlov o Googlovem vztrajnem pritiskanju na zavoro, ko gre za našo zasebnost, je pricurljalo iz dokumentov (rezervni vir),pridobljenih med obravnavo tožbe ameriške zvezne države Arizone zoper Google. V slednji tamkajšnji tožilec podjetju očita, da je nezakonito spremljalo lokacijo uporabnikov platforme Android brez njihovega dovoljenja, tudi ko so bile funkcije za spremljanje lokacije v nastavitvah ročno izklopljene. Tožilec zatrjuje, da je Google v ozadju še vedno poganjal spremljanje lokacije, denimo za spremljanje vremena in za potrebe drugih aplikacij, vse to pa se je dogajalo kljub temu, da uporabnik na nivoju aplikacij take privolitve ni dal. Šele po bolj poglobljenem brskanju po nastavitvah Androida in izklapljanju takega spremljanja v sistemskih nastavitvah, je Google prenehal črpati lokacijske podatke. A zgolj po tej poti, kot bomo videli v nadaljevanju.

Iz dokumentov v prvi vrsti izhaja, kako si je vodstvo Googla in del inženirjev prizadevalo uporabnikom...

Iz dokumentov v prvi vrsti izhaja, kako si je vodstvo Googla in del inženirjev prizadevalo uporabnikom...