Šifriranje skoraj ni ovira za NSA in GCHQ

NSA in GCHQ uporabljata vrsto metod, ki segajo od superračunalnikov in lomljenja kode do izmikanja šifrirnih ključev, vgrajevanja stranskih vrat in sabotiranja šifrirnih protokolov, da lahko bereta sporočila, ki jih imamo za šifrirana in varna. Ameriški program se imenuje Bullrun, britanski pa Edgehill, počneta pa približno iste stvari. Gre za najstrožje varovana programa, pri razvoju katerih lahko delajo le izbrani pogodbeniki in tudi Snowdnov Booz Allen Hamilton ni imel vseh podrobnosti.

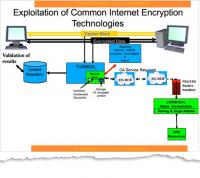

Že leta 1996 je NSA poizkušala doseči vgraditev posebnega čipa (clipper chip) v naprave, ki bi jim omogočil dostop do vseh šifriranih komunikacij. To jim zaradi hudega nasprotovanja javnosti in dela politike ni uspelo, a aktivnosti v tej smeri so se nadaljevale. Snowdnovi dokumenti pričajo, da je NSA sposobna dešifrirati SSL, VPN (navidezna zasebna omrežja), TLS in tudi 4G v pametnih telefonih. V drugih dokumentih piše, da sta si NSA in GCHQ tri leta prizadevali pridobiti dotop do interneta prometa, ki teče skozi Googlove, Yahoojeve, Facebookove in Microsoftove strežnike. Lani naj bi GCHQ razvila nove možnosti dostopa do Googlovih s trežnikov, kar pa v Mountain Viewu zanikajo.

Težava je tudi to, da vgradnja stranskih vrat v protokole in namerno spodkopavanje zaščite lahko deluje tudi v obratno smer. Če jih lahko izkorišča NSA, potem ni nobenega razoga, da jih ne bi mogel tudi kdo drug, kar bi dejansko ogrozilo tudi ameriške komunikacije. Guardian in The New York Times sta pred objavo člankov od NSA dobila prošnjo, naj jih prav zaradi tega ne objavita, a se za to nista odločila, so pa izpustili tehnične podrobnosti, zato sta članka precej površinska. Zanimiv je tudi očitek, da bodo s temi razkritji teroristi dobili vzpodbudo za uporabo drugih šifrirnih tehnologij, kar pomeni, da NSA očitno le še ne nadzoruje in prebira vseh. Pri prisluškovanju jim seveda pomaga skupina Petih oči (ZDA, Velika Britanija, Kanada, Avstralija in Nova Zelandija), ki se je formirala po drugi svetovni vojni in upravlja tudi z Echelonom.

NSA ima tudi poseben projekt, ki se imenuje Sigint Enabling (Sigint je okrajšava za Signal Intelligence oziroma elektronsko prisluškovanje). Letno zanj zapravijo 250 milijonov dolarjev, o njegovem okviru pa poskušajo vplivati na IT-industrijo, da njihovi izdelki omogočajo prisluškovanje. Rezultati so zelo dobri, pravijo. Spomnimo, da smo že kmalu po izbruhu afere Prism poročali, da se je NSA še pred splavitvijo Microsoftove storitve SkyDrive dogovarjala, kako bodo dobili dostop. NSA ima sedaj že veliko bazo šifrirnih ključev, ki jih uporabljajo komercialni programi za šifriranje. Nove jim priskrbi Key Recovery Service, ki uporablja različne metode, tudi vdiranje v računalniške sisteme, kjer so shranjeni. Povejmo tudi, da je NSA v preteklosti že uspela izsiliti vgraditev ranljivosti v šifrirne algoritme - primer je algoritem za tvorjenje psevdonaključnih števil Dual_EC-DRBG.

Varen pa niti Tor, ugotavljajo raziskovalci, saj je s potrpežljivostjo mogoče ugotoviti, kdo je uporabnik. Šest mesecev naj bi bilo dovolj, da verjetnost za to naraste na 80 odstotkov. Bruce Schneier se je že razgovoril, kako se kljub temu zaščititi. Pet točk, ki jih je nanizal, lahko povzamemo z ugotovitijo, da čeprav NSA ima možnosti za dešifriranje večine komunikacij, to terja čas in sredstva, ki jih verjetno ne bodo namenjali prav vam. Zato je v vsakem primeru bolje uporabljati šifriranje kakor ne.