ESČP: države ne smejo zahtevati stranskih vrat v aplikacijah za šifrirano telekomunikacijo

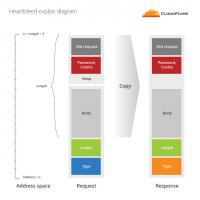

Slo-Tech - Evropsko sodišče za človekove pravice (ESČP) v Strasbourgu je v pomembnem primeru Podčasov proti Rusiji razsodilo, da vgradnja stranskih vrat v aplikacije za šifrirano komunikacijo oziroma prisilno razkrivanje šifrirnih ključev predstavlja kršitev pravice do zasebnosti. V 27 strani dolgi razsodbi je zapisalo, da ruska zakonodaja, ki od ponudnikov aplikacije za šifrirano komunikacijo Telegram zahteva šestmesečno shranjevanje zgodovine sporočil uporabnikov, enoletno shranjevanje prometnih podatkov in izročitev šifrirnih ključev organom pregona na njihovo zahtevo, krši 8. člen evropske konvencije o človekovih pravicah. Pritožnik je upravičen tudi do 10.000 evrov odškodnine, ki pa je Rusija verjetno ne bo plačala. Po kontroverzni zakonodaji iz leta 2015 sicer lahko rusko ustavno sodišče odpravi sodbe ESČP.

Osmi člen konvencije zagotavlja pravico do varovanja zasebnega in družinskega življenja. Čeprav člen dovoljuje vmešavanje javne oblasti v to pravico, kadar je to nujno, pavšalna...

Osmi člen konvencije zagotavlja pravico do varovanja zasebnega in družinskega življenja. Čeprav člen dovoljuje vmešavanje javne oblasti v to pravico, kadar je to nujno, pavšalna...