Bloomberg - Ta teden je bila glavna varnostna novica odkritje ranljivosti Heartbleed v OpenSSL 1.0.1, ki je skorajda dve leti neopazno ždela v kodi in omogočala pridobitev vsebine strežnikovega pomnilnika. Ni znano, ali je ranljivost kdo izkoriščal, a Bloomberg trdi, da jo je vsaj ameriška NSA.

NSA naj bi za ranljivost vedela od samega nastanka in jo tudi aktivno izkoriščala, so zapisali, sklicujoč se na podatke dveh neodvisnih virov blizu NSA. Da bi jo lahko karseda dolgo izkoriščali, o njenem obstoju niso obvestili nikogar. Z uporabo NSA so pridobivali gesla, certifikate in drugo občutljivo vsebino, ki jim je omogočala neoviran dostop do tujih strežnikov.

NSA je sprva molčala, potem pa so trditve javno demantirali. V sporočilu za javnost in na Twitterju trdijo, da pred letom 2014 za ranljivost Heartbleed niso vedeli. To je precej malo verjetno, saj ima ogromna NSA z več kot 40.000 zaposlenimi posebne oddelke (skupno več kot 1000 zaposlenih), ki ne počno nič drugega kakor da prečesavajo odprto kodo in iščejo možne vektorje napada. Ranljivost Heartbleed, ki se je v OpenSSL prikradla v začetku leta 2012 z majhno spremembo kode, bi tako sila težko ostala spregledana.

Avtor dela kode, ki je ranljivost prinesel v OpenSSL, pravi, da je napaka resna, a povsem nenamerna in da se je zaradi spleta okoliščin znašla v končni, recenzirani verziji.

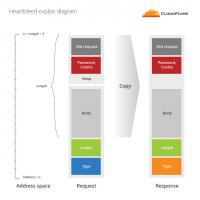

Prav tako ostaja neznanka vprašanje, ali je kdo drug še izkoriščal to luknjo. Trenutno ni dokazov za kaj takšnega, a tudi obveščevalne agencije v drugih državah niso neumne. CloudFare je preizkusil, kako enostavno je ranljivost izkoristiti za pridobitev zasebnih ključev, in ugotovil, da je to zelo težko, saj jim ni uspelo. Je pa to uspelo dvema raziskovalcema, kar tudi praktično potrjuje, da je ranljivost izjemno resna.

Novice » Varnost » Ali je NSA izkoriščala Heartbleed?

filip007 ::

Oni nočejo sodelovati pri spletni varnosti, zakaj pa bi priznali, tako da pljunek na njih in po njih.

Zero games, zero talk.

https://pristytools.neocities.org

https://pristytools.neocities.org

poweroff ::

Koda za krajo ključev:

https://gist.github.com/epixoip/10570627

Človek je rabil 7 ur za tole sprogramirat. NSA je imela dve leti časa...

https://gist.github.com/epixoip/10570627

Človek je rabil 7 ur za tole sprogramirat. NSA je imela dve leti časa...

sudo poweroff

Afo ::

Verjamem da je ravno prav tako verjetno da niso poznali te ranljivosti, kot da so jo. Dokler kdo od "verodostojnih" ne potrdi, je vse samo ugibanje.

To je precej malo verjetno, saj ima ogromna NSA z več kot 40.000 zaposlenimi posebne oddelke

Namreč zakaj pa bi vedli za vsako večjo ranljivost? Mogoče imajo pa v rokavu še kaj boljšega, pa se jim ni treba s čim takšnim zafrkavat. Lahko pa da so samo spregledali...

To je precej malo verjetno, saj ima ogromna NSA z več kot 40.000 zaposlenimi posebne oddelke

Namreč zakaj pa bi vedli za vsako večjo ranljivost? Mogoče imajo pa v rokavu še kaj boljšega, pa se jim ni treba s čim takšnim zafrkavat. Lahko pa da so samo spregledali...

Bolje biti mlad in neumen, kot samo neumen!

Gandalfar ::

Ce bi kdo o tem v slovenscini si video pogledal: http://tv.nil.si/rancic_heartbleed_open...

Vredno ogleda ...

| Tema | Ogledi | Zadnje sporočilo | |

|---|---|---|---|

| Tema | Ogledi | Zadnje sporočilo | |

| » | Začenja se revizija kode OpenSSLOddelek: Novice / Varnost | 14941 (10902) | Poldi112 |

| » | Po dvajsetih letih se maščuje ranljivost FREAKOddelek: Novice / Varnost | 9288 (5723) | Isotropic |

| » | Kritična ranljivost v OpenSSL bi lahko omogočala krajo strežniških zasebnih ključev (strani: 1 2 )Oddelek: Novice / Varnost | 27451 (21100) | Isotropic |

| » | Iz OpenSSL tudi BoringSSLOddelek: Novice / Varnost | 8040 (6363) | Looooooka |

| » | Del OpenSSL bo postal LibreSSLOddelek: Novice / Varnost | 11414 (9971) | LightBit |