Delež spama najnižji v zadnjih desetih letih

Symantec - Če že izgubljamo boj proti vohunski in prisluškovalni programski opremi, gre bolje vsaj na fronti proti spamu. Trend zmanjševanja deleža nezaželenih elektronskih sporočil se že vrsto let zmanjšuje in je v minulem mesecu prvikrat po več kot desetletju upadel pod 50 odstotkov. To pomeni, da je bilo poslanih več resničnih elektronskih sporočil kot spama.

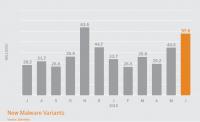

To je bistvena ugotovitev Symantecovega poročila o internetni varnosti v juniju. V njem ugotavljajo, da je delež spama upadel na 49,7 odstotka, kar je najmanj po septembru 2003. Razlogov za ugodne trende je več, med pomembnejšimi pa sta gotovo napredovanje filtrov, zaradi česar je pošiljanje spama čedalje manj privlačno, ter velikanski napori organov pregona in računalniških podjetij, ki so se...

To je bistvena ugotovitev Symantecovega poročila o internetni varnosti v juniju. V njem ugotavljajo, da je delež spama upadel na 49,7 odstotka, kar je najmanj po septembru 2003. Razlogov za ugodne trende je več, med pomembnejšimi pa sta gotovo napredovanje filtrov, zaradi česar je pošiljanje spama čedalje manj privlačno, ter velikanski napori organov pregona in računalniških podjetij, ki so se...