Slo-Tech - Kot je znano, so v zgostitvenem algoritmu MD5 že pred časom našli

kolizijo, kar pomeni, da je mogoče najti dva različna niza znakov, ki vrneta isto MD5 kontrolno vsoto.

Kaj to pomeni v praksi, sta na

predavanju na konferenci Eurocrypt 2005 predstavila Magnus Daum in Stefan Lucksen. Pokazala sta, da je mogoče

originalni PostScript dokument modificirati tako, da bo

ponarejeni dokument imel enako MD5 kontrolno vsoto. Mimogrede, enako je

mogoče storiti z .exe programi, kar je pokazal Peter Selinger leta 2006.

Posledice pa so žal še resnejše. Kot je na na konferenci

Chaos Communication Congress v Berlinu ravnokar

prikazala skupina sedmih raziskovalcev, je mogoče z iskanjem MD5 kolizij

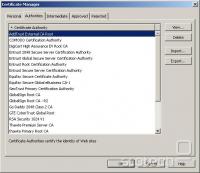

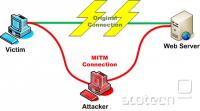

izdelati ponarejen CA certifikat in z njim izdajati lažne certifikate za katerokoli spletno stran na internetu.

Tako lahko z vložkom približno 20.000 USD (strošek procesorskega časa na Amazon Cloud, zadostuje tudi 300 PS3 čez vikend) vsakdo ustvari vmesni CA certifikat, s pomočjo katerega lahko potem...