Evropski EcoDesign prinaša daljšo popravljivost izdelkov

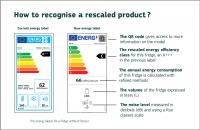

Evropska komisija - S tem mesecem so v EU začeli veljati novi predpisi, ki med drugim določajo tudi, da morajo biti večji izdelki in gospodinjski aparati popravljivi, torej z navodili in dostopnimi rezervnimi deli, 7-10 let po umiku s prodajnih polic. Gre za hladilnike, pralne stroje, sušilnike za lase in televizorje. V prihodnosti bo isto veljalo tudi zabavno elektroniko, kot so pametni telefoni, tablice in prenosni računalniki. Najbolj očitna sprememba za potrošnike pa so pravzaprav nove nalepke o porabi električne energije.

Aparati so namreč v zadnjih leti postali čedalje učinkovitejši, tako da razred A ni več zadoščal. Posledično smo izbirali med več plusi, denimo A+, A++ ali A+++. Ker takšna inflacija ocen zamegljuje dejansko učinkovitost, so lestvico redefinirali. Najučinkovitejše naprave so odslej uvrščene v razred B, medtem ko je A še prazen in rezerviran za morebitne izboljšave v prihodnosti. Večina izdelkov bo po novi uvrstitvi sodila v razrede B-D.

Na področju popravljivosti je poleg...

Aparati so namreč v zadnjih leti postali čedalje učinkovitejši, tako da razred A ni več zadoščal. Posledično smo izbirali med več plusi, denimo A+, A++ ali A+++. Ker takšna inflacija ocen zamegljuje dejansko učinkovitost, so lestvico redefinirali. Najučinkovitejše naprave so odslej uvrščene v razred B, medtem ko je A še prazen in rezerviran za morebitne izboljšave v prihodnosti. Večina izdelkov bo po novi uvrstitvi sodila v razrede B-D.

Na področju popravljivosti je poleg...