Slo-Tech - Ena izmed ključnih lastnost verige blokov (blockchain), ki jo uporabljajo kriptovalute, je nespremenljivost preteklih blokov - kar zapišemo vanje, tam ostane za zmeraj, obstaja pa v več decentraliziranih kopijah pri uporabnikih po celem svetu, zato jih ni možno poloviti. Zamisel, da bi tja kaj zapisali, ni nova. So pa to prvikrat izkoristili hekerji, ki obvladujejo botnet.

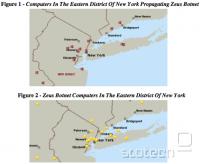

Raziskovalci iz podjetja Akamai poročajo o botnetu, ki IP-naslove rezervnih nadzornih strežnikov pridobi iz transakcij z bitcoinom.

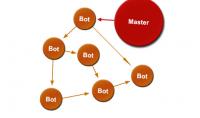

Botneti, kamor imenujemo velika omrežja okuženih računalnikov, ki jih obvladujejo hekerji, so uporabni le, dokler so v stiku z nadzornimi strežniki. Pri razbijanju botnetov je zato eden izmed ključnih korakov onesposobitev oziroma blokada nadzornih strežnikov (

sinkholing), s čimer okuženih računalniki izgubijo lutkarja. Napadalci sicer lahko postavijo nove strežnike, a če okuženi računalniki ne poznajo njihovih naslovov (dokler jih seveda na dezinficiramo), so neuporabni zombiji.

...