Pojavljajo se tudi ponarejeni diski

Heise - Medtem ko že dolgo vrsto let vemo, da je treba biti pri USB-ključih pazljiv, saj nenormalno poceni modeli morda niso to kar obljubljajo, se je ista vrsta prevar preselila tudi med noname diske. Na prvi pogled dvakrat cenejši diski od uveljavljenih znamk, na katerega pa je treba zaradi dobave s Kitajske, po nakupu na Ebayu počakati nekoliko dlje, niso zelo sumljivi. A so vseeno lahko ponarejeni.

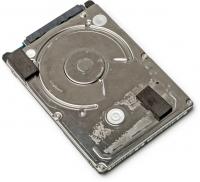

Na c'netu so dobili v pregled disk znamke weyoc-2t, ki ga je naročil nemški bralec za 30 evrov in bi moral imeti kapaciteto 2 TB. Izkazalo se je, da gre v resnici za disk z vsega 300 GB. Ker je analiza parametrov SMART pokazala, da je imel disk za seboj samo štiri ure obratovanja, torej je bil dejansko povsem nov, so ga razstavili in preverili. V notranjosti je bil Hitachi Travelstar s kapaciteto 320 GB, najbrž iz leta 2010. Manipulacija je tičala v firmwaru samega diska, tako da se je ta predstavljal kot 2 TB velik, čeprav nanj seveda ni bilo možno shraniti toliko podatkov. Ob prekoračitvi...

Na c'netu so dobili v pregled disk znamke weyoc-2t, ki ga je naročil nemški bralec za 30 evrov in bi moral imeti kapaciteto 2 TB. Izkazalo se je, da gre v resnici za disk z vsega 300 GB. Ker je analiza parametrov SMART pokazala, da je imel disk za seboj samo štiri ure obratovanja, torej je bil dejansko povsem nov, so ga razstavili in preverili. V notranjosti je bil Hitachi Travelstar s kapaciteto 320 GB, najbrž iz leta 2010. Manipulacija je tičala v firmwaru samega diska, tako da se je ta predstavljal kot 2 TB velik, čeprav nanj seveda ni bilo možno shraniti toliko podatkov. Ob prekoračitvi...