Potekli bodo prvi certifikati za Secure Boot

Slo-Tech - Funkcionalnost Secure Boot za zagon računalnikov z zaupanja vredno programsko opremo, ki je namenjen preprečevanju nekaterih vrst okužb, je z nami že dolgo vrsto dni. Prvikrat smo Secure Boot dobili, ko so računalniki poganjali še Windows 7 in kasneje 8 davnega leta 2011. Certifikati, ki so jih tedaj uporabili za podpisovanje kode, so imeli 15-letno veljavnost. Ta doba je hitro minila, Microsoft pa je prve posodobitve začel ponujati že lani.

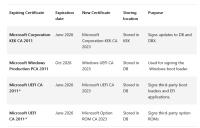

Prihodnje leto junija bodo torej potekli prvi certifikati (Microsoft Corporation KEK CA 2011, Microsoft UEFI CA 2011), nato pa oktobra 2026 še Microsoft Windows Production PCA 2011. Microsoft je letos vnovič obvestil uporabnike, da jih bo treba do tedaj posodobiti. To bodo morali storiti tudi uporabniki drugih operacijskih sistemov, denimo Linux in macOS, ki uporabljajo Secure Boot.

Čeprav gre z Microsoftovega vidika za pomemben in kompleksen dogodek, domači uporabniki ne bi smeli opaziti nič posebnega. Prek Windows Update se bodo posodobili...

Prihodnje leto junija bodo torej potekli prvi certifikati (Microsoft Corporation KEK CA 2011, Microsoft UEFI CA 2011), nato pa oktobra 2026 še Microsoft Windows Production PCA 2011. Microsoft je letos vnovič obvestil uporabnike, da jih bo treba do tedaj posodobiti. To bodo morali storiti tudi uporabniki drugih operacijskih sistemov, denimo Linux in macOS, ki uporabljajo Secure Boot.

Čeprav gre z Microsoftovega vidika za pomemben in kompleksen dogodek, domači uporabniki ne bi smeli opaziti nič posebnega. Prek Windows Update se bodo posodobili...