Napad DDoS od interneta odrezal Liberijo

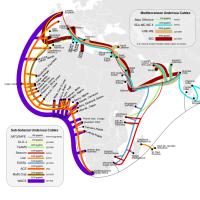

Slo-Tech - Zgodilo se je že, da so bile cele države odrezane od interneta, a je bil navadno razlog prekinjen podmorski kabel. Ta teden pa je bila večkrat od interneta povsem odrezana Liberija, ker je botnet Mirai organiziral DDoS-napad na njeno infrastrukturo. Liberijo namreč od leta 2011 v svetovna omrežja povezuje en sam podmorski kabel (sistem ACE), pred tem pa so uporabljali satelitski dostop.

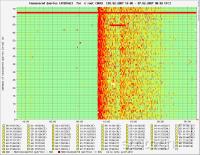

Zakaj je botnet 14, ki sodi pod Mirai, ta teden organiziral napad na Liberijo, ni znano. Gre za botnet, ki uporablja pametne naprave (IoT) in je letos napadel Briana Krebsa (620 Gb/s) in ponudnika Dyn (več...

Zakaj je botnet 14, ki sodi pod Mirai, ta teden organiziral napad na Liberijo, ni znano. Gre za botnet, ki uporablja pametne naprave (IoT) in je letos napadel Briana Krebsa (620 Gb/s) in ponudnika Dyn (več...