Kako prepričati procesorje AMD Zen, da je 4 naključno število

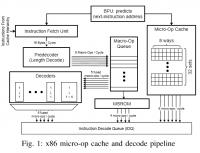

Slo-Tech - Raziskovalci iz Google Security Teama so odkrili resno ranljivost v AMD-jevih procesorjih Zen 1 do 4. Za njeno izrabo potrebujemo lokalni dostop in administratorske privilegije (torej ring 0), nato pa lahko na procesor naložimo zlonamerno mikrokodo. Ranljivosti ni možno izkoristiti iz navideznega stroja. Z njo je možno procesor ukaniti, da počne neželene ali nevarne reči. Razlog je uporaba neustrezne zgoščevalne funkcije za preverjanje avtentičnosti oziroma podpisa mikrokode.

Drugače povedano lahko procesor prepričamo, da je kodo podpisal AMD, četudi to ne drži. Na ta način lahko ogrozimo različne varnostne sisteme v procesorju, denimo AMD Secure Encrypted Virtualization, SEV-SNP ali Dynamic Root of Trust Measurement. Za procesorje z delovnim imenom Milan in Genoa so izdelali tudi prototip, ki ob uporabi funkcije RDRAND vsakokrat vrne vrednost 4.

AMD je bil o ranljivosti obveščen septembra, popravek pa so izdali decembra. V dogovoru z AMD-jem je Google izjemoma počakal dlje od...

Drugače povedano lahko procesor prepričamo, da je kodo podpisal AMD, četudi to ne drži. Na ta način lahko ogrozimo različne varnostne sisteme v procesorju, denimo AMD Secure Encrypted Virtualization, SEV-SNP ali Dynamic Root of Trust Measurement. Za procesorje z delovnim imenom Milan in Genoa so izdelali tudi prototip, ki ob uporabi funkcije RDRAND vsakokrat vrne vrednost 4.

AMD je bil o ranljivosti obveščen septembra, popravek pa so izdali decembra. V dogovoru z AMD-jem je Google izjemoma počakal dlje od...