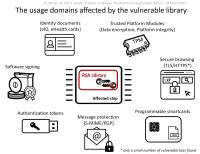

Slo-Tech - Infineonovi čipi TPM, ki jih uporabljajo številne matične plošče za tvorjenje in preverjanje šifrirnih ključev po algoritmu RSA, so ranljivi, sporočajo raziskovalci z Masarykove univerze na Češkem. Čipe nemškega proizvajalca Infineon najdemo v izdelkih najrazličnejših proizvajalcev od Asusa, Fujitsuja, HP-ja, Lenova, Samsung do Googlovih Chrombookov. Uporabljajo se za elektronsko dokazovanje istovetnosti in v pravnem prometu. Ranljivost so odkrili februarja in jo Infineonu sporočili, sedaj pa je potekel dogovorjen embargo, zato bo 2. novembra tudi javno razkrita javnosti na konferenci ACM CCS 2017 v Dallasu. Infineon je obvestilo izdal minuli teden, prav tako je že pripravil popravljen firmware, ki napako, ki se vleče od leta 2012, odpravlja.

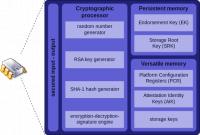

Raziskovalci ugotavljajo, da so 1024- in 2048-bitni ključi ustvarjeni tako, da je mogoče iz javnega ključa sorazmerno preprosto izračunati zasebni ključ, kar se ne bi smelo nikakor primeriti. Sorazmerno preprosto pomeni, da množični napadi niso izvedljivi, je pa mogoče selektivnosti napasti enega uporabnika, če imamo dovolj računske moči. Za 2048-bitni ključ bi napad stal 40.000 dolarjev na AWS, za 1024-bitni ključ pa 75 dolarjev. Ranljiv je RSA Library v1.02.013, torej kadar so se certifikati generirali neposredno na napravi z Infineonovim TPM čipom. Pri tem poudarjajo, da problem ni v šibkem generatorju naključnih števil, saj so prizadeti čisto vsi ključi, ki jih izračunajo prizadeti čipi. Zato so številni pisci programske opreme pripravili svoje rešitve, ki obidejo ranljivost v Infineonovih čipih - Microsoft, Google Chromebook.

Ob tem velja poudariti, da sam algoritem RSA ni zlomljen, saj je ob primerni implementaciji (denimo v OpenSSL) še vedno varen. Je pa izvedba v Infineonovih čipih pomanjkljiva, zato so odkritelji pripravili orodje za preveritev. Prav tako so varni ključi ECC (denimo v FIDO U2F), ki jih generirajo prizadeti čipi. Praktični primer ranljivosti na primer estonske elektronske osebne izkaznice, ki so vsaj od oktobra 2014 pa do novembra 2017 ranljive, zato bodo morali uporabniki posodobiti certifikate na njih. Podobne težave imajo tudi na Slovaškem.

Novice » Varnost » Velika luknja v Infineonovih kriptografskih čipih

dexterboy ::

Khm... ali se samo meni zdi, da je zadnje čase presenetljivo veliko novic na temo ranljivosti v sistemih?

Ko ne gre več, ko se ustavi, RESET Vas spet v ritem spravi.

harmony ::

Spura ::

konspirator ::

Sorodna novica, ki je na st ne najdem (isto rsa fail):

https://arstechnica.com/information-tec...

https://arstechnica.com/information-tec...

--

Brane22 ::

To že zdavnaj niso več samo luknje.

Grem stavit,d a bi eno solidno nivinarsko delo kamu odkrilo plačno verigo, ki se začne pri raznih vladnih organizacijah in potem pač veji vsepovsod.

Grem stavit,d a bi eno solidno nivinarsko delo kamu odkrilo plačno verigo, ki se začne pri raznih vladnih organizacijah in potem pač veji vsepovsod.

On a journey of life I chose a psycho path...

Markoff ::

Počakajte še na vse IoT naprave, ki so šele v razvoju, to bo zabavno čez par let.

Samo da se bo pisalo o Audijevih avtih, Boschevih hladilnikih, Schindlerjevih list...pardon, liftih, Fitbitovih zapestnicah, ...

Samo da se bo pisalo o Audijevih avtih, Boschevih hladilnikih, Schindlerjevih list...pardon, liftih, Fitbitovih zapestnicah, ...

Antifašizem je danes poslednje pribežališče ničvredneža, je ideologija ničesar

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

bbf ::

"Vedno več je sistemov... "

To so luknje na starih sistemih, ki so ble namenoma zakrite pred javnostjo. Danes prihaja na dan, da so vsi odgovorni za vse vedl, pa nič naredl. Voham zarote..

To so luknje na starih sistemih, ki so ble namenoma zakrite pred javnostjo. Danes prihaja na dan, da so vsi odgovorni za vse vedl, pa nič naredl. Voham zarote..

GrX ::

Zanimivo.. Še ne tako dolgo nazaj nam je samooklicani strokovnjak s področja informacijske varnosti Markoff zatrjeval, da luknje v hardwaru niso problem in da so nadgradnje popolnoma nesmiselne.. Ne vem zakaj je zadnje čase toliko prahu okoli HW/SW lukenj, če pa je vse nonsense..

Zgodovina sprememb…

- spremenilo: GrX ()

srus ::

GrX ::

Markoff ::

Zanimivo.. Še ne tako dolgo nazaj nam je samooklicani strokovnjak s področja informacijske varnosti Markoff zatrjeval, da luknje v hardwaru niso problem in da so nadgradnje popolnoma nesmiselne.. Ne vem zakaj je zadnje čase toliko prahu okoli HW/SW lukenj, če pa je vse nonsense..

Se lahko še bolj umazano lažeš? Kar citiraj me, zelo natančno. Ne besede izruvane iz konteksta.

Antifašizem je danes poslednje pribežališče ničvredneža, je ideologija ničesar

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

Markoff ::

Ti pomagam? Evo članka:

https://slo-tech.com/novice/t709222#crta

Šlo se je za vdor preko phishinga, socialni inženiring torej, ne varnostne luknje. Človeška naivnost, zoper katere ni HW/SW rešitve.

Ti:

Jaz:

Moraš biti res genijalec (pa saj nisi bil edini v tistem komentiranju), da iz te izjave potegneš ven zaključek, da menim, da se ne izplača krpati HW/SW lukenj in da so nadgradnje nesmiselne.

https://slo-tech.com/novice/t709222#crta

Šlo se je za vdor preko phishinga, socialni inženiring torej, ne varnostne luknje. Človeška naivnost, zoper katere ni HW/SW rešitve.

Ti:

Pobrat bančne licence vsem bankam, ki so hekerjem dovolile vdor.. Če bi banke vlagale več v varnostne sisteme vdori ne bi dogajali ali pa bi bilo teh znatno manj..

Jaz:

Katere varnostne sisteme? Naivne človeške možgane? RTF članek človek.

NIHČE ni 100% varen, internet pač ni zasnovan kot varen, temveč kot odprt in povezljiv sistem.

Moraš biti res genijalec (pa saj nisi bil edini v tistem komentiranju), da iz te izjave potegneš ven zaključek, da menim, da se ne izplača krpati HW/SW lukenj in da so nadgradnje nesmiselne.

Antifašizem je danes poslednje pribežališče ničvredneža, je ideologija ničesar

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

in neizprosen boj proti neobstoječemu sovražniku - v zameno za državni denar

in neprofitno najemno stanovanje v središču Ljubljane. -- Tomaž Štih, 2021

Zgodovina sprememb…

- spremenilo: Markoff ()

GrX ::

Dokler časa se kvazi strokovnjaki ne bodo zavedali za varnostni sistemi ne zajemajo zgolj HD/SW sisteme se bodo vdori pač nadaljevali.. Precej je hecno, da nek "strokovnjak" iz varnostnega področja ne razume, da kibernetska varnost ne zajema zgolj tehnične ukrepe, ampak tudi netehnične..

Naj varnostne standarde postavljajo pravi strokovnjaki s področja informacijske varnosti, ne pa neki samooklicani strokovnjaki..

Naj varnostne standarde postavljajo pravi strokovnjaki s področja informacijske varnosti, ne pa neki samooklicani strokovnjaki..

Zgodovina sprememb…

- spremenilo: GrX ()

Arthur ::

Jaz se vzrok napake štekal drugače.

In sicer da je vzrok v algoritmu za generiranje praštevil, ki je do sedaj veljal za varnega. In ker je hiter + certificirano varen (bil), ga je Infineon tudi uporabil v svojih TPM-jih:

https://www.infineon.com/cms/en/product...

Zato po moje ni fer, da obtožimo Infineona malomarnosti. Pač so uporabljali algoritem, za katerega so stručkoti trdili da je ok.

Pa se je zdaj izkazalo da ni.

In sicer da je vzrok v algoritmu za generiranje praštevil, ki je do sedaj veljal za varnega. In ker je hiter + certificirano varen (bil), ga je Infineon tudi uporabil v svojih TPM-jih:

https://www.infineon.com/cms/en/product...

Zato po moje ni fer, da obtožimo Infineona malomarnosti. Pač so uporabljali algoritem, za katerega so stručkoti trdili da je ok.

Pa se je zdaj izkazalo da ni.

matijadmin ::

To že zdavnaj niso več samo luknje.

Grem stavit,d a bi eno solidno nivinarsko delo kamu odkrilo plačno verigo, ki se začne pri raznih vladnih organizacijah in potem pač veji vsepovsod.

Zelo, zelo, ampak res zelo malo verjetno. V takih podjetjih lahko kar pozabiš, da se bo našel žvižgač ali, da bo kakšnim novinarjem kdo kaj zaupal.

Se pa strinjam, da je tudi precej verjetno, da gre za namernega hrošča, ki služi kot nek trivialen vektor za napad šifriranih komunikacij, torej stranska vrata.

Vrnite nam techno!

japol ::

Čak mal, 2048 je 617 cifer, 3.23E616 vrednosti,... kako to razbiješ? a ne rabiš desetletja in pcje za celo morje?

MrStein ::

Ne, če veš, da je 95% cifer ničel.

Motiti se je človeško.

Motiti se pogosto je neumno.

Vztrajati pri zmoti je... oh, pozdravljen!

Motiti se pogosto je neumno.

Vztrajati pri zmoti je... oh, pozdravljen!

matijadmin ::

Ni TPM in ne zmore šifriranja, a je esencialnega pomena pri ustvarjanju močnih ključev (če utegne koga zanimati - ChaosKey, odprtokodni in odprte strojne zasnove TRNG): Skupinski nakup generatorja naključnih števil ChaosKey

Če obstaja določena ranljivost, se da s pomočjo izrabe le te, to narediti hitreje. Ene so zgolj teoretske in v praksi ne privedejo do rezultata v uporabnem časovnem okvirju, ene so pa lahko tudi zelo praktične.

MrStein je dal zelo banalen primer, čeprav so lahko te ranljivosti in napadi z uporabo slednjih veliko bolj domiselni in sofisticirani.

Čak mal, 2048 je 617 cifer, 3.23E616 vrednosti,... kako to razbiješ? a ne rabiš desetletja in pcje za celo morje?

Če obstaja določena ranljivost, se da s pomočjo izrabe le te, to narediti hitreje. Ene so zgolj teoretske in v praksi ne privedejo do rezultata v uporabnem časovnem okvirju, ene so pa lahko tudi zelo praktične.

MrStein je dal zelo banalen primer, čeprav so lahko te ranljivosti in napadi z uporabo slednjih veliko bolj domiselni in sofisticirani.

Vrnite nam techno!

Zgodovina sprememb…

- spremenil: matijadmin ()

Fritz ::

Rahlo spominja na tole zgodbo in oslabljen kripto algoritem v naprednejših napravah (za tiste čase).

"Težav ne moremo reševati z isto miselnostjo,

kot smo jo imeli, ko smo jih ustvarili."

A. Einstein

kot smo jo imeli, ko smo jih ustvarili."

A. Einstein

matijadmin ::

Yubico je z YubiKey-jem 4 prešel popolnoma na zaprto kodo, strojno pa je bila naprava že prej zastrta.

In ni bilo dolgo potrebno čakati, da so se bojazni mnogih zanesenjakov uresničile: YubiKey @ Wikipedia

https://www.yubico.com/keycheck/

In ni bilo dolgo potrebno čakati, da so se bojazni mnogih zanesenjakov uresničile: YubiKey @ Wikipedia

https://www.yubico.com/keycheck/

Vrnite nam techno!

Zgodovina sprememb…

- spremenil: matijadmin ()

Furbo ::

Tole ne štekam, a bitlocker ima tudi public key? Zakaj?

i5-13600K, Noctua NH-D15, TUF Z790-F, 64GB DDR5, 2TB Samsung 990PRO,

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

Zgodovina sprememb…

- spremenil: Furbo ()

matijadmin ::

Tole ne štekam, a bitlocker ima tudi public key? Zakaj?

Da lahko s certifikatom preverjaš pristnost uporabnikov (odkleneš šifrirni ključ), obnavljaš podatke ipd.?

Vrnite nam techno!

poweroff ::

Pač so uporabljali algoritem, za katerega so stručkoti trdili da je ok.

Pa se je zdaj izkazalo da ni.

Kakšen algoritem?

Potem to ni TRNG, pač pa PRNG - PSEUDO RNG.

Za te zadeve so sicer na voljo strojne rešitve. Matijaadmin je dal link do ene take rešitve, če koga zanima skupinski nakup.

sudo poweroff

llc ::

Problem ni v generatorju naključnosti, pač pa v načinu kako iz dobljene naključnosti izračunaš privatni/javni ključ. Domnevam, da so imeli slab test za ugotavljanje ali je neko število praštevilo. Kot že rečeno, ECC ključi ali pa sam output PRNG (ki je sejan s TRNG, ki ga vsebuje dotično čipovje) niso problematični.

Zgodovina sprememb…

- spremenilo: llc ()

vostok_1 ::

"odkrili luknjo" aha. Ko je potekla črna pogodba, so kar naenkrat "zakrpali bomo luknjo, razen če..."

Je pa res grozljivo, da se taka površnost dogaja v branži od katere smo že sedaj odvisni, ko pa bo v prihodnost za par nivojev več inkorporirana, what then...

Včasih so vsaj morali prit človeku na dom in mu z kijem razbit lobanjo. Ni bilo nobene batch skripte za to.

Je pa res grozljivo, da se taka površnost dogaja v branži od katere smo že sedaj odvisni, ko pa bo v prihodnost za par nivojev več inkorporirana, what then...

Včasih so vsaj morali prit človeku na dom in mu z kijem razbit lobanjo. Ni bilo nobene batch skripte za to.

There will be chutes!

It came from the lab.

Like tears in rain. Time to die. v_1 2012-21

It came from the lab.

Like tears in rain. Time to die. v_1 2012-21

Brane22 ::

Pač so uporabljali algoritem, za katerega so stručkoti trdili da je ok.

Pa se je zdaj izkazalo da ni.

Kakšen algoritem?

Potem to ni TRNG, pač pa PRNG - PSEUDO RNG.

Za te zadeve so sicer na voljo strojne rešitve. Matijaadmin je dal link do ene take rešitve, če koga zanima skupinski nakup.

In kako veš, da v njej ni skrajno podobna luknja ?

On a journey of life I chose a psycho path...

poweroff ::

Lahko preveriš HW design - je kompletno open source in software, ki je spet opensource.

Če pa kupiš narejen izdelek pa je verifikacija relativno preprosta, saj ima PCB samo 3 layerje.

Če pa kupiš narejen izdelek pa je verifikacija relativno preprosta, saj ima PCB samo 3 layerje.

sudo poweroff

Brane22 ::

Kot sem jaz poštekal, je open source vse razen kode v mikrokontrolerju.

On a journey of life I chose a psycho path...

Furbo ::

A je kdo zasledil kak popravek za TPM čipe, ki se dodajo na mamaplate?

i5-13600K, Noctua NH-D15, TUF Z790-F, 64GB DDR5, 2TB Samsung 990PRO,

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

matijadmin ::

ROCA članek je končno javno objavljen

Okej, šibkost tiči v conditioningu, oz. faktorizaciji naključnih števil.

Bolj zanimivo pa je to, da ta šibkost pusti prepoznavne sledi tudi v javnem ključu in je zato moč v divjini opazovati, kdo ima šibek zasebni ključ, ki je bil generiran s tem čipom!

Še en razlog, zakaj potrebujemo visokozmogljive generatorje pravih naključnih števil. In varnostno strojno opremo odprte zasnove.

Vrnite nam techno!

fiction ::

Tukaj je opisana hevristika. Po javnem N lahko fingerprintaš ali je nakaj ranljivo ali ne. Samo v bistvu mi še vedno ni čisto jasno, a ne bi morala to biti neka implementacija Pohlig-Hellman algoritma za računanje diskretnega logaritma?

Arthur ::

Furbo ::

https://www.infineon.com/cms/en/product...

Videl sem, da so šli iz MS neki popravki/obvozi ven, samo je vse skupaj precej zmedeno.

Videl sem, da so šli iz MS neki popravki/obvozi ven, samo je vse skupaj precej zmedeno.

i5-13600K, Noctua NH-D15, TUF Z790-F, 64GB DDR5, 2TB Samsung 990PRO,

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

Toughpower GF3 1000W, RTX 5080 AORUS, ALIENWARE AW3423DWF, Dell S2722QC

Vredno ogleda ...

| Tema | Ogledi | Zadnje sporočilo | |

|---|---|---|---|

| Tema | Ogledi | Zadnje sporočilo | |

| » | V TLS odkrita 19 let stara ranljivostOddelek: Novice / Varnost | 16493 (14083) | SeMiNeSanja |

| » | Velika luknja v Infineonovih kriptografskih čipihOddelek: Novice / Varnost | 12523 (9498) | Furbo |

| » | Tudi Španci v težavah zaradi e-osebnih izkaznicOddelek: Novice / Varnost | 5206 (3812) | Phantomeye |

| » | 4096-bitni ključi ne bodo dovolj?Oddelek: Informacijska varnost | 3326 (2051) | zee |

| » | Nov vmesnik za priklop monitorjev na poti? (strani: 1 2 )Oddelek: Novice / Zasloni / projektorji / ... | 11488 (9461) | aljazh |