Čedalje manj podjetij popusti izsiljevalskim virusom

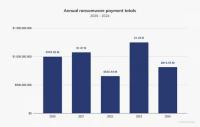

Slo-Tech - Še pred petimi leti je več kot tri četrtine podjetij, ki so jih napadli z izsiljevalskimi virusi, na koncu plačala odkupnino. Ta delež se je močno zmanjšal in je po podatkih podjetja Coveware le še 23 odstotkov. S tem je najnižji, odkar merijo te podatke. Tudi povprečna višina odkupnine je nižja kot v preteklosti in znaša 377.000 dolarjev (mediana znaša 140.000 dolarjev).

Trend je zadnjih šest let sorazmerno konstanten, saj delež plačanih odkupnin upada. Razloga sta bržkone dva, ugotavljajo strokovnjaki. Na eni strani imajo podjetja čedalje bolje izdelane protokole za ukrepanje ob hekerskih napadih ter pripravljene varnostne kopije, po drugi strani pa tudi organi pregona svetujejo, naj se odkupnine ne plačujejo.

Odziv hekerskih skupin je uvedba dvojnih napadov, saj poleg zašifriranih podatkov te tudi ukradejo in grozijo z javnim razkritjem. V zadnjem četrtletju so napadalci kar v treh četrtinah primerov podatke tudi ukradli.

Trend je zadnjih šest let sorazmerno konstanten, saj delež plačanih odkupnin upada. Razloga sta bržkone dva, ugotavljajo strokovnjaki. Na eni strani imajo podjetja čedalje bolje izdelane protokole za ukrepanje ob hekerskih napadih ter pripravljene varnostne kopije, po drugi strani pa tudi organi pregona svetujejo, naj se odkupnine ne plačujejo.

Odziv hekerskih skupin je uvedba dvojnih napadov, saj poleg zašifriranih podatkov te tudi ukradejo in grozijo z javnim razkritjem. V zadnjem četrtletju so napadalci kar v treh četrtinah primerov podatke tudi ukradli.