Proizvajalci brskalnikov proti kazahstanskemu prestrezanju šifriranega prometa

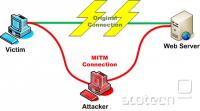

Slo-Tech - V Kazahstanu se ponavlja leto 2019, ko so oblasti skušale prisluškovati internetnemu prometu tako, da so državljane prisilile v namestitev državnega certifikata, kar je v praksi omogočalo izvedbo napadov MITM. Kakor tedaj, so se tudi letošnjem poizkusu odločno uprli proizvajalci brskalnikov.

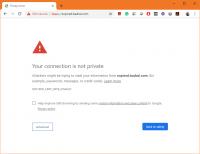

Google, Mozilla, Apple in Microsoft, torej vsi najpomembnejši proizvajalci brskalnikov, so sporočili, da bodo naredili vse, da preprečijo kazahstanske nakane. Podjetja so že izdala posodobitve brskalnikov, ki kazahstanski korenski samopodpisani certifikat, ki ga oblasti vsiljujejo uporabnikom, uvrščajo na seznam preklicanih. Dodajajo, da je tako početje v nasprotju s standardi, saj ima lahko zasebne ključe certifikata le upravljavec domene, za katero je certifikat izdan.

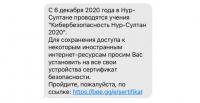

Certifikat se je pojavil 6. decembra, z njim pa želijo šifrirati promet do vseh najpomembnejših zahodnih strani, med njimi Google, YouTube, Facebook, Gmail in tudi nekaj drugih, denimo VK in OK.ru. Vsem uporabnikom zato...

Google, Mozilla, Apple in Microsoft, torej vsi najpomembnejši proizvajalci brskalnikov, so sporočili, da bodo naredili vse, da preprečijo kazahstanske nakane. Podjetja so že izdala posodobitve brskalnikov, ki kazahstanski korenski samopodpisani certifikat, ki ga oblasti vsiljujejo uporabnikom, uvrščajo na seznam preklicanih. Dodajajo, da je tako početje v nasprotju s standardi, saj ima lahko zasebne ključe certifikata le upravljavec domene, za katero je certifikat izdan.

Certifikat se je pojavil 6. decembra, z njim pa želijo šifrirati promet do vseh najpomembnejših zahodnih strani, med njimi Google, YouTube, Facebook, Gmail in tudi nekaj drugih, denimo VK in OK.ru. Vsem uporabnikom zato...