Anthropicov Mythos za iskanje ranljivosti je preveč nevaren, da bi ga javno razkrili

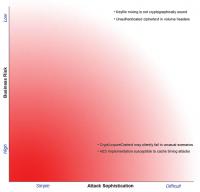

Slo-Tech - Anthropic, znan po izjemno sposobnem modelu za pisanje kode Claude, je razvil nov model Mythos, namenjen iskanju ranljivosti v kodi in računalniških sistemih nasploh. Model je tako zmogljiv, da javnosti sploh ne dovolijo dostopa.

Za zdaj bodo dostop dobila le nekatera izbrana podjetja, med katerimi so Amazon Web Services (AWS), Anthropic, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorgan Chase, Linux Foundation, Microsoft, Nvidia in Palo Alto Networks. Z njim bodo lahko okrepila zaščito, zakrpala hrošče v svoji programski opremi in preverila tveganje uspešnega napada hekerjev.

Uradno se novi model imenuje Claude Mythos Preview in je na voljo le v okviru iniciative Glasswing. Anthropic pojasnjuje, da je model že odkril več tisoč zelo nevarnih ranljivosti v priljubljeni programski opremi, med drugim v vseh brskalnikih, operacijskih sistemih in pisarniških paketih. Mythos najprej odkrije ranljivost, nato pa je sposoben izdelati delujočo kodo za izrabo (exploit). Kot primer so...

Za zdaj bodo dostop dobila le nekatera izbrana podjetja, med katerimi so Amazon Web Services (AWS), Anthropic, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorgan Chase, Linux Foundation, Microsoft, Nvidia in Palo Alto Networks. Z njim bodo lahko okrepila zaščito, zakrpala hrošče v svoji programski opremi in preverila tveganje uspešnega napada hekerjev.

Uradno se novi model imenuje Claude Mythos Preview in je na voljo le v okviru iniciative Glasswing. Anthropic pojasnjuje, da je model že odkril več tisoč zelo nevarnih ranljivosti v priljubljeni programski opremi, med drugim v vseh brskalnikih, operacijskih sistemih in pisarniških paketih. Mythos najprej odkrije ranljivost, nato pa je sposoben izdelati delujočo kodo za izrabo (exploit). Kot primer so...