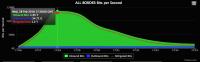

Slo-Tech - GitHub je danes razkril, da so bili ta teden tarče največjega zabeleženega napada DDoS doslej. V sredo so jih napadli s skupnim prometom 1,35 Tb/s v konicah, kar predstavlja rekord. K sreči to ni povzročilo večjih težav, GitHub pa je bil nedosegljiv le nekaj minut. Šlo je napad memcached, pred katerim so v začetku tedna začeli svariti strokovnjaki. GitHubu je na pomoč priskočil Akamai Prolexic, ki je preusmeril promet skozi svoje strežnike in dobavljal le prečiščen promet. Napadalci so po osmih minutah obupali in napad prekinili.

To je prvi napad po letu 2016, ki presega 1 Tb/s. Tedaj je botnet Mirai napadel ponudnika storitev v oblaku v Franciji. Tudi napad na Dyn leta 2016 je bil zelo obsežen, saj je dosegel 1,2 Tb/s. To pot napad ni potreboval velikega botneta, temveč zgolj strežnike memcached. Ko strežnik prejme poizvedbo, ki ima zapisan lažni virni IP-naslov (tarče), nanj pošlje ogromen odgovor, kar lahko napad ojači za 50.000-krat. Kdo stoji za tokratnim napadom, še ni znano, ni pa to prvič, ko je bil GitHub tarča. Leta 2015 je bil GitHub nedostopen kar pet dni, za napad pa je bila tedaj očitno odgovorna Kitajska.

Strokovnjaki opozarjajo, da ta napad ne bo dolgo nosil rekordne značke. Na internetu je izpostavljenih okrog 100.000 strežnikov memcached, ki jih lahko napadalci izkoristijo za ojačitve napadov. Pri tem za razliko od botnetov sploh ne gre za vdor in podtikanje virusov, s katerimi bi prevzeli nadzor nad napravami, temveč pošiljajo čisto običajnih paketov s poizvedbami. Dale Drew iz CenturyLinka na primer pojasnjuje, da so zaznali vsaj 300 pajkov, ki iščejo odprte strežnike memcached, kar kaže na priljubljenost organiziranja tovrstnih napadov.

Novice » Omrežja / internet » GitHub prizadel največji napad DDoS v zgodovini

filip007 ::

Prašički na delu, oviranje prometa in kraja podatkov oz. gesel.

Zero games, zero talk.

https://pristytools.neocities.org

https://pristytools.neocities.org

Seljak ::

_Denny_ ::

Nič novega, ko pa idioti razglašajo kaj vse je možno in kako se to naredi/izkoristi, namesto da bi obvestili razvijalce naj zadevo popravijo in komaj potem objavili. Ta 8-minutni 1,35 Tb/s napad je verjetno samo test, če zadeva deluje...ko vse skupaj izpopolnijo lahko pričakujemo nekaj 10-100x močnejšega in dalj časa trajajočega.

Isto je bilo s Spectre in Meltdownom, ko se je v roku enega meseca po paničarjenju iz praktično 0 primerkov malwara pojavilo do ~140 dnevno. Brez nepotrebnih novic bi še zdaj prvi bil samo Bondov film, drugi pa nekaj v zvezi z nuklearkami.

Isto je bilo s Spectre in Meltdownom, ko se je v roku enega meseca po paničarjenju iz praktično 0 primerkov malwara pojavilo do ~140 dnevno. Brez nepotrebnih novic bi še zdaj prvi bil samo Bondov film, drugi pa nekaj v zvezi z nuklearkami.

Asrock X670E Taichi, Ryzen 9 7950X3D + NH-D14, 96GB Corsair DDR5-6400 CL32

RTX 5080 16GB, 2TB Kingston KC3000, 2TB ADATA SX8200 Pro, 4TB Micron 5200

Seasonic Focus Plus 850W, Corsair Air 540, Logitech Z-2300, TCL 55C7K 144Hz

RTX 5080 16GB, 2TB Kingston KC3000, 2TB ADATA SX8200 Pro, 4TB Micron 5200

Seasonic Focus Plus 850W, Corsair Air 540, Logitech Z-2300, TCL 55C7K 144Hz

SimplyMiha ::

namesto da bi obvestili razvijalce naj zadevo popravijo

Spomnim se primerov, kjer so bili gladko ignorirani ali pa so staknili tožbo. Mogoče še najhitreje dosežejo krpanje lukenj tako, da jih sami izkoristijo in to javno obelodanijo.

Sem dokaj siguren, da veliko podjetij ve za resne ranljivosti svojih sistemov, vendar jih ne popravijo zaradi stroškov - raje upajo, da nihče drug ne ve zanje oz. jih ne bo izkoristil. Katastrofalna politika.

Zgodovina sprememb…

- spremenilo: SimplyMiha ()

c3p0 ::

Da se nek servis privzeto zažene odprt za ves svet, brez avtentikacije, je pa tudi prvovrstni fail.

Da nekaj smrdi, smo zaznali pri eni stranki že 2 tedna nazaj, na max povišan egress promet brez razloga, memcached port. Nekdo ga je namestil in ni vedel zakaj, verjetno je sledil kakemu tutorialu. Milijoni ostalih noobov pa nimajo te sreče in so zdaj zombiji.

Da nekaj smrdi, smo zaznali pri eni stranki že 2 tedna nazaj, na max povišan egress promet brez razloga, memcached port. Nekdo ga je namestil in ni vedel zakaj, verjetno je sledil kakemu tutorialu. Milijoni ostalih noobov pa nimajo te sreče in so zdaj zombiji.

Zgodovina sprememb…

- spremenil: c3p0 ()

Lonsarg ::

Tudi default inštalacije linuxa nimajo anti-bruteforce zaščite, skratka katastfrofa kar se default varnosti tiče.

Looooooka ::

Kaj ti pomaga odprava napake ce folk serverje pusti laufat brez, da bi se jih pipnil dokler ne crknejo.

Tisti trend hvaljenja z uptime-om gre potem do te skrajnosti, da ma masina 3 UPSe, genijalec, ki jo ma cez pa ne ve, da se jo ze tri leta zlorablja za rudarjenje in dosanje.

Tisti trend hvaljenja z uptime-om gre potem do te skrajnosti, da ma masina 3 UPSe, genijalec, ki jo ma cez pa ne ve, da se jo ze tri leta zlorablja za rudarjenje in dosanje.

c3p0 ::

17:54:32 up 1313 days, 6:59, 3 users, load average: 1.07, 1.05, 1.01

S scheduled downtime ni nič narobe. Sicer pa:

https://github.com/dkorunic/uptime_hack

S scheduled downtime ni nič narobe. Sicer pa:

https://github.com/dkorunic/uptime_hack

bbf ::

Kaj sploh imajo od tega?

Veselje in dober občutek in konec koncev, prisilijo lenuhe, da malo bolj poskrbijo za varnost.

Nič od tega. To je bila samo demonstracija ranljivosti, ter reklama za Akamai Prolexic. A ni čudno, da se napade dokaj neprofitno org brez odkupnine, reši jih pa ena ferma, ki se ukvarja za zaščitami proti DDosu in podobnimi? Ghithub je samo žrtveno jagnje, Akami pa profiter, itak sodelujejo. Škoda minimalna, a cel web pa zdaj piše, kako je Akami rešil pol sveta. Čista reklama.

poweroff ::

Danes dopoldan so bili (zelo verjetno) žrtev DDoS napada Signal strežniki. No, po parih urah downtimea, se je stvar uredila...

sudo poweroff

Nikonja ::

ti ddos napadi mi nikoli ne bodo jasni posebej na neke bedaste nepomembne strežnike. Pač diskonektaš ga na par minut, ur in ga pol daš nazaj online. Sej ni banka da bo trpel kakšne bolane finančne škode.

Ali je kaj drugega za tim ?

Ali je kaj drugega za tim ?

bbf ::

Ja kako ne vidiš tega? Reklama za podjetje, ki se ukvarja z zaščitami proti takim napadom.

Zgodovina sprememb…

- spremenilo: bbf ()

Vredno ogleda ...

| Tema | Ogledi | Zadnje sporočilo | |

|---|---|---|---|

| Tema | Ogledi | Zadnje sporočilo | |

| » | Apache gre na GitHubOddelek: Novice / Ostale najave | 7603 (5030) | Ales |

| » | Kako je na internet ušla izvorna koda iPhonaOddelek: Novice / Ostalo | 8690 (6601) | ZigaZiga |

| » | Velik hekerski napad na GitHub domnevno iz KitajskeOddelek: Novice / Omrežja / internet | 7880 (5354) | Jupito |

| » | GitHubOddelek: Programiranje | 5762 (5508) | BigWhale |