Organi pregona uničili RaidForums

Slo-Tech - Ameriški in evropski organi pregona so v usklajeni akciji, ki je trajala več kot leto dni, zasegli domeno ter infrastrukturo hekerskega foruma RaidForums in aretirali ključne administratorje.

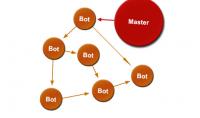

Po večini odmevnejših kraj podatkov v zadnjih letih smo bili lahko sigurni, da se bodo v tej ali oni obliki znašli na enem mestu: spletnem forumu RaidForums, ki je postal ena poglavitnih oglasnih desk za malopridneže, ki so se želeli zbarantati za pridobljeno robo. Forum je nastal leta 2015 in kakor pove ime, je bil sprva namenjen organiziranju spletnega ter elektronskega nadlegovanja (raids), nato pa se je preobrazil v bazar za trgovanje z nelegalno pridobljenimi podatki. Struktura in delovanje sta do danes postala zelo dovršena; uporabniki so lahko v zameno za različne ravni naročnin dostopali do zaprtih delov foruma, ki so ponujali privilegiran dostop do oseb visoko v sferah kiberkriminala, administratorji pa so osebno posredovali pri največjih poslih.

Toda v letošnjem februarju je v...

Po večini odmevnejših kraj podatkov v zadnjih letih smo bili lahko sigurni, da se bodo v tej ali oni obliki znašli na enem mestu: spletnem forumu RaidForums, ki je postal ena poglavitnih oglasnih desk za malopridneže, ki so se želeli zbarantati za pridobljeno robo. Forum je nastal leta 2015 in kakor pove ime, je bil sprva namenjen organiziranju spletnega ter elektronskega nadlegovanja (raids), nato pa se je preobrazil v bazar za trgovanje z nelegalno pridobljenimi podatki. Struktura in delovanje sta do danes postala zelo dovršena; uporabniki so lahko v zameno za različne ravni naročnin dostopali do zaprtih delov foruma, ki so ponujali privilegiran dostop do oseb visoko v sferah kiberkriminala, administratorji pa so osebno posredovali pri največjih poslih.

Toda v letošnjem februarju je v...