Severnokorejski hekerji čedalje uspešnejši

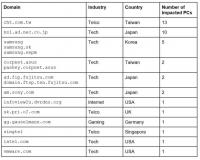

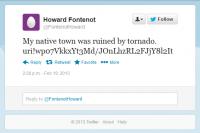

Slo-Tech - Severnokorejski hekerji so izrabili svoj čas nezakrpano ranljivost CVE-2022-0609 v Chromu (zero-day vulnerability), s čimer so napadli več zahodnih podjetij, vključno z bankami, mediji in IT. Šlo je za delo dveh skupin. Operation Dream Job je napadla 250 računalnikov v 10 različnih podjetij, skupina AppleJeus pa 85 računalnikov. Googlov Adam Weidemann meni, da sta ekipi uporabljali isto kodo, a sta ciljali druge tarče in z drugimi vektorji.

Raziskovalci spremljajo Operation Dream Job od leta 2020, ko so jo v podjetju ClearSky opazili v napadih na obrambne pogodbenike in druga podjetja, ki sodelujejo z ameriško državo, denimo Boeing in McDonnell Douglas. Zbirali so poslovne skrivnosti in druge tajne podatke, napade pa so prožili s socialnim inženiringom prek LinkedIna, elektronske pošte, sporočil na WhatsAppu in podobno. AppleJeus je nekoliko starejši, saj so ga prvikrat opazili leta 2018, ko je napadal menjalnico kriptovalut. Znan je tudi kot ena prvih skupin, ki je z APT...

Raziskovalci spremljajo Operation Dream Job od leta 2020, ko so jo v podjetju ClearSky opazili v napadih na obrambne pogodbenike in druga podjetja, ki sodelujejo z ameriško državo, denimo Boeing in McDonnell Douglas. Zbirali so poslovne skrivnosti in druge tajne podatke, napade pa so prožili s socialnim inženiringom prek LinkedIna, elektronske pošte, sporočil na WhatsAppu in podobno. AppleJeus je nekoliko starejši, saj so ga prvikrat opazili leta 2018, ko je napadal menjalnico kriptovalut. Znan je tudi kot ena prvih skupin, ki je z APT...