Država: Kakšna zasebnost in varnost na internetih, samo plačajte že davke!!!

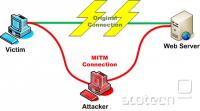

Slo-Tech - Spet je tisti dan, ko moram državnim biričem nakazati desetino polovico svojih mesečnih prihodkov – oziroma, kot oni temu pravijo, plačati moram davke. Mesečni ritual se začne s pregledom eDavkov, ali država želi od mene še kaj razen običajnih davkov in prispevkov. In, kot vsakokrat, me brskalnik spet prijazno opozori, da spletna stran eDavki ne zagotavlja minimalnih varnostnih zahtev. Roka zadrhti, že tako razredčeni lasje štejejo nove žrtve in možgani preračunavajo, kaj mi država nudi za skoraj 1000 evrov plačanih davkov vsak mesec. Očitno niti varnosti na internetih ne.

Nič, dvignem telefon in v slabi uri sedim na kavi skupaj s tremi ljudmi, ki se imajo za etične hekerje. Prepričam jih, da svoje znanje usmerijo na spletne dacarje in mi pomagajo ugotoviti,...

Nič, dvignem telefon in v slabi uri sedim na kavi skupaj s tremi ljudmi, ki se imajo za etične hekerje. Prepričam jih, da svoje znanje usmerijo na spletne dacarje in mi pomagajo ugotoviti,...