Exchange Server 2016 in 2019 nista več podprta, a podjetja vztrajajo

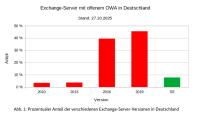

Slo-Tech - Medtem ko je bilo prelitega ogromno črnila o koncu podpore za Windows 10, ki nas je doletel 14. oktobra letos in v resnici ni tako zelo dokončen, ker je možno pridobiti še tri leta plačljive podpore, se je podpora za Exchange Server 2016 in 2019 iztekla precej manj glasno. Na isti dan je Microsoft nehal nuditi varnostne popravke tudi zanju, zatorej je nadaljnja uporaba tvegana, a se to še vedno dogaja. Samo v Nemčiji je 92 odstotkov lokalnih namestitev Exchange Serverja verzije 2019 ali starejših, podobno je verjetno tudi v drugih državah.

Nemški BSI ocenjuje, da je v državi kar 33.000 strežnikov z zastarelimi verzijami Exchange Serverja, ki so dostopni na spletu (Outlook Web Access). Vsi ti predstavljajo varnostno tveganje, ob odkritju in izrabi ranljivosti pa se bo to tveganje tudi udejanjilo. Stare verzije uporabljajo tako podjetja kot javni sektor, vse od proizvodnje do bolnišnic in šol. BSI opozarja, da je nadaljnja uporaba starih verzij tudi zakonsko lahko opredeljena kot...

Nemški BSI ocenjuje, da je v državi kar 33.000 strežnikov z zastarelimi verzijami Exchange Serverja, ki so dostopni na spletu (Outlook Web Access). Vsi ti predstavljajo varnostno tveganje, ob odkritju in izrabi ranljivosti pa se bo to tveganje tudi udejanjilo. Stare verzije uporabljajo tako podjetja kot javni sektor, vse od proizvodnje do bolnišnic in šol. BSI opozarja, da je nadaljnja uporaba starih verzij tudi zakonsko lahko opredeljena kot...