Prisluškovanje z opazovanjem nihanja žarnic

Slo-Tech - Raziskovalci z izraelske Univerze Ben-Gurion in Weizmannovega inštituta pod vodstvom Adija Shamirja, ki se ukvarjajo z iskanjem in dokazovanjem metod za prestrezanje podatkov in prisluškovanje, so pokazali nov način, kako lahko (dobesedno) prisluškujemo. Napad, ki so ga poimenovali Lamphone, izkorišča prosto visečo žarnico v prostoru, ki se zaradi zvoka rahlo ziblje.

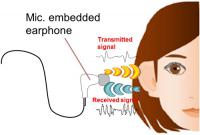

Zvok je longitudinalno valovanje zraka, ki se odrazi kot oscilacije zračnega tlaka. Ti lahko povzročijo nihanje predmetov, ki pa je zaradi zanemarljive energije, ki jo nosi zvočno valovanje, v večini primeri nezaznavno. Prav na tem principu deluje sluh, saj je bobnič fino napeta membrana, ki zaradi sprememb zračnega tlaka niha, kar se prevede v signal za možgane. Nihajo pa tudi svetila, denimo prosto viseče žarnice. Nihljaji zaradi zvoka so prostemu očesu nevidni, saj je gre za milistopinje, ne pa tudi specializirani opremi.

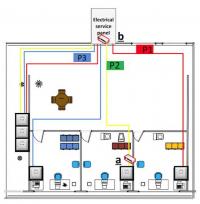

Shamirjeva ekipa je pokazala, da je to dejstvo možno izkoristiti za pasiven napad. Koncept, kot rečeno ni nov. Laserji, ki merijo vibracije stekel v oknih, so znana metoda. Sedaj pa so pokazali, da lahko s 400 dolarjev vredno opremo (elektro-optični senzor) merimo spremembe v svetlobnem toku zaradi mikronihajev svetila v prostoru, ki je...

Zvok je longitudinalno valovanje zraka, ki se odrazi kot oscilacije zračnega tlaka. Ti lahko povzročijo nihanje predmetov, ki pa je zaradi zanemarljive energije, ki jo nosi zvočno valovanje, v večini primeri nezaznavno. Prav na tem principu deluje sluh, saj je bobnič fino napeta membrana, ki zaradi sprememb zračnega tlaka niha, kar se prevede v signal za možgane. Nihajo pa tudi svetila, denimo prosto viseče žarnice. Nihljaji zaradi zvoka so prostemu očesu nevidni, saj je gre za milistopinje, ne pa tudi specializirani opremi.

Shamirjeva ekipa je pokazala, da je to dejstvo možno izkoristiti za pasiven napad. Koncept, kot rečeno ni nov. Laserji, ki merijo vibracije stekel v oknih, so znana metoda. Sedaj pa so pokazali, da lahko s 400 dolarjev vredno opremo (elektro-optični senzor) merimo spremembe v svetlobnem toku zaradi mikronihajev svetila v prostoru, ki je...