Amazon gradi prvi povsem svoj podmorski internetni kabel

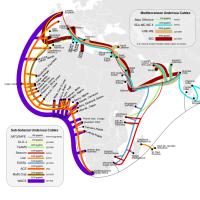

Slo-Tech - Zasebni podmorski kabli, ki jih ne gradijo klasični ponudniki omrežne infrastrukture, temveč ponudniki internetnih storitev, že dolgo niso nič posebnega. A doslej so se velikani, kakršni sta Google in Microsoft, bodisi združevali v konzorcije bodisi pridružili financiranju javnih podmorskih kablov. To pot pa je Amazon naročil svoj prvi povsem zasebni kabel. Ta bo povezoval ameriški Maryland in irski Cork, v celoti pa ga bo financiral Amazon.

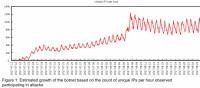

Povezava, ki se imenuje Fastnet, bo imela prepustnost 320 Tb/s. Delovati bo pričela leta 2028 in se bo vključevala v širši ekosistem Amazonovih povezav med podatkovnimi centri po svetu. Te so nujno potrebne za delovanje Amazonovega oblaka AWS, ki obsega 120 območij. Amazon ima že sedaj v solasti devet milijonov kilometrov optičnih kablov. Sistemi za dispečiranje ( Elastic Load Balancing, Amazon EC2 Auto Scaling in Amazon CloudWatch) nato usmerjajo promet po najhitrejših poteh.

Tudi konkurenca, denimo Meta in Microsoft, ne počiva. Meta je svoj...

Povezava, ki se imenuje Fastnet, bo imela prepustnost 320 Tb/s. Delovati bo pričela leta 2028 in se bo vključevala v širši ekosistem Amazonovih povezav med podatkovnimi centri po svetu. Te so nujno potrebne za delovanje Amazonovega oblaka AWS, ki obsega 120 območij. Amazon ima že sedaj v solasti devet milijonov kilometrov optičnih kablov. Sistemi za dispečiranje ( Elastic Load Balancing, Amazon EC2 Auto Scaling in Amazon CloudWatch) nato usmerjajo promet po najhitrejših poteh.

Tudi konkurenca, denimo Meta in Microsoft, ne počiva. Meta je svoj...