Napad na pomnilnik Rowhammer omogoča krajo šifrirnih ključev

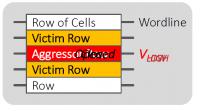

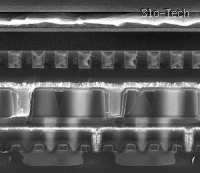

Slo-Tech - Raziskovalci z univerz v Michiganu, Gradcu in Adelajdi so odkrili nov način, kako lahko z izkoriščanjem ranljivosti rowhammer pridobijo celo 2048-bitne šifrirne ključe, ki so shranjeni v pomnilniku, če uporabljamo ranljive module DRAM. O napadu rowhammer smo prvikrat pisali pred petimi leti, pol leta pozneje so ga demonstrirali tudi v praksi, kasneje pa so pokazali, da so ranljivi tudi moduli z ECC in celo androidni telefoni. Napad je posledica fizikalnega ozadja pomnilnika, saj se njegove celice v želji po miniaturizaciji komponent, višanju hitrosti in zniževanju porabe približujejo fizikalnim omejitvam. Sedaj so že tako majhne, da lahko vztrajno zaporedno branje vedno znova istih vrstic pomnilnika povzroči spremembe v celicah v sosednjih vrsticah. Od te okvare podatkov (bit flip) do izrabe pa je le kratka pot (in veliko znanja).

Novo uporabo te ranljivosti so raziskovalci poimenovali RAMBleed. Članek je bil...

Novo uporabo te ranljivosti so raziskovalci poimenovali RAMBleed. Članek je bil...