Srbski državni organi so na telefone novinarjev nameščali vohunsko programje

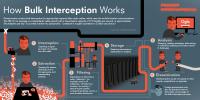

Amnesty International - Organizacija Amnesty International je v obširni preiskavi odkrila kopico primerov, kjer so srbski organi pregona in obveščevalci na telefone novinarjev ter aktivistov za človekove pravice prikrito namestili vohunsko programsko opremo in z njih pobirali podatke; pri tem so uporabljali programje razvpitih družb, kot sta Cellebrite in NSO Group.

Februarja letos so Slavišo Milanova, srbskega preiskovalnega novinarja medija FAR, med navidez rutinsko kontrolo prometa odpeljali v pridržanje s sumom vožnje pod vplivom nedovoljenih substanc. Med testom na prepovedane snovi so mu odvzeli telefon in ko ga je Milanov po nekaj urah dobil nazaj, je opazil nenavadno obnašanje naprave, kot so bile spremenjene sistemske nastavitve, medtem ko je pregled z aplikacijo Stay Free pokazal, da je med časom, ko naj bi bil telefon ugasnjen, v resnici delovalo več aplikacij. Telefon je zato poslal na Amnesty International, kjer so v njihovem digitalnem laboratoriju Security Lab odkrili sledove programja...

Februarja letos so Slavišo Milanova, srbskega preiskovalnega novinarja medija FAR, med navidez rutinsko kontrolo prometa odpeljali v pridržanje s sumom vožnje pod vplivom nedovoljenih substanc. Med testom na prepovedane snovi so mu odvzeli telefon in ko ga je Milanov po nekaj urah dobil nazaj, je opazil nenavadno obnašanje naprave, kot so bile spremenjene sistemske nastavitve, medtem ko je pregled z aplikacijo Stay Free pokazal, da je med časom, ko naj bi bil telefon ugasnjen, v resnici delovalo več aplikacij. Telefon je zato poslal na Amnesty International, kjer so v njihovem digitalnem laboratoriju Security Lab odkrili sledove programja...