Zakaj so WD-jevi zunanji diski minuli teden izgubljali podatke?

WD MyBook Live: Geslo ne dela, podatki pa pa.

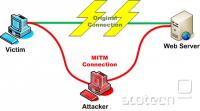

vir: Ars TechnicaSlo-Tech - Minuli teden so uporabniki Western Digitalovih zunanjih diskov My Book Live, ki so bili povezani v mreže, naleteli na hudo nevšečnost, saj so zaradi ranljivosti lahko izgubili podatke. Diski so se namreč ponastavili na tovarniške nastavitve, kar je povzročilo popolno izgubo podatkov. Sedaj je znanih več informacij, kako so hekerji uspeli to ušpičiti.

Niso le izkoristili tri leta starega hrošča, kakor je kazalo sprva, temveč svežo (0-day) ranljivost. Predhodno nerazkrita ranljivost je tičala v datoteki system_factory_restore, ki vsebuje skripto PHP za ponastavitev diska, kar vključuje izbris podatkov. Ta skripta je vsebovala preveritev istovetnosti uporabnika z geslom, preden bi se pognalo brisanje, a je bila iz neznanih razlogov ta funkcija zakomentirana. To pomeni, da je bila zaščita z geslom namenoma onemogočena. Naprava, ki je priključena v internet, je imela torej možnost brisanja podatkov brez gesla. To je kar klicalo po katastrofi, ki se je sedaj zgodila.

Drugi pogoj za...

Niso le izkoristili tri leta starega hrošča, kakor je kazalo sprva, temveč svežo (0-day) ranljivost. Predhodno nerazkrita ranljivost je tičala v datoteki system_factory_restore, ki vsebuje skripto PHP za ponastavitev diska, kar vključuje izbris podatkov. Ta skripta je vsebovala preveritev istovetnosti uporabnika z geslom, preden bi se pognalo brisanje, a je bila iz neznanih razlogov ta funkcija zakomentirana. To pomeni, da je bila zaščita z geslom namenoma onemogočena. Naprava, ki je priključena v internet, je imela torej možnost brisanja podatkov brez gesla. To je kar klicalo po katastrofi, ki se je sedaj zgodila.

Drugi pogoj za...