Microsoft razvija brskalniški lovilec zlobnega JavaScripta

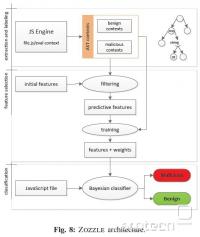

Slashdot - Microsoft Research je razvil orodje za odkrivanje zlonamernega JavaScripta v brskalniku med deskanjem po spletu. Orodje se imenuje Zozzle in izvaja statično analizo kode JavaScript na strani in hitro ugotovi, ali je stran zlonamerna in ali vsebuje zlorabo ranljivosti (exploit). Za učinkovito delovanje se mora Zozzle navaditi svojega posla, pojasnjuje Microsoft, saj razvršča JavaScript po statistiki (natančen opis delovanja). Zozzle je še v eksperimentalni fazi in še nekaj časa ne bo namenjen širši publiki. Microsoft