Windows Server včasih skoči stoletje v prihodnost

Slo-Tech - Na strežnikih, ki jih poganja Windows Server, se lahko sistemski čas nepričakovano spremeni za več mesecev v preteklosti v prihodnost, kar ima često katastrofalne posledice. Napaka ni zelo pogosta, a se je zgodila že številnim administratorjem, ki so bolj ali manj uspešno lovili krivca. To je funkcija Secure Time Seeding (STS), ki jo je Microsoft z dobrimi nameni uvedel leta 2016, a ne deluje pravilno.

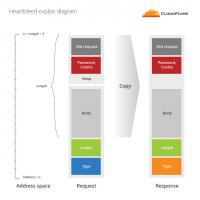

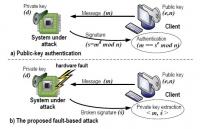

STS bi morala zagotavljati točen čas na sistemih, četudi so ugasnjeni in četudi bi se baterije izpraznile. V takih primerih seveda lahko sistem po ponovnem zagonu za uro vpraša dosegljive strežnike s časom, denimo prek protokola NTP. A Microsoft pojasnjuje, da naprava z nepravilnim časom ne more varno komunicirati po omrežju, da bi izvedela točen čas, ki bi ji omogočil varno komunikacijo. To bi se sicer dalo rešiti s kakšno izjemo, a Microsoft se je odločil, da bo problem rešil drugače. V zahtevkih pri šifrirani komunikaciji (SSL handshake) je tudi polje ServerUnixTime, v katerega...

STS bi morala zagotavljati točen čas na sistemih, četudi so ugasnjeni in četudi bi se baterije izpraznile. V takih primerih seveda lahko sistem po ponovnem zagonu za uro vpraša dosegljive strežnike s časom, denimo prek protokola NTP. A Microsoft pojasnjuje, da naprava z nepravilnim časom ne more varno komunicirati po omrežju, da bi izvedela točen čas, ki bi ji omogočil varno komunikacijo. To bi se sicer dalo rešiti s kakšno izjemo, a Microsoft se je odločil, da bo problem rešil drugače. V zahtevkih pri šifrirani komunikaciji (SSL handshake) je tudi polje ServerUnixTime, v katerega...