Kongresniki sprašujejo Apple in Google

vir: Wikipedia

Slo-Tech - Republikanski kongresniki v Odboru za Energijo in trgovanje so včeraj izvršnima direktorjema Appla in Alphabeta (oz. Googla), Timu Cooku in Larryju Pagu, poslali posebni pismi, v katerih ju prosijo za nekatera pojasnila. Med drugim so zapisali, da preučujejo poslovne prakse podjetij, ki bi lahko ogrozile pričakovanja javnosti glede stopnje zasebnosti ameriških državljanov.

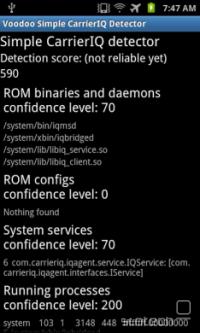

Zakonodajalce zlasti zanima, kako podjetji zbirata lokacijske podatke o napravah, kadar uporabnik tega ne pričakuje. Denimo, ko je naprava v t. i. Airplane modu ali ima odstranjeno SIM kartico. Vprašanja se nanašajo tudi na zvočno prisluškovanje uporabniku, torej, ali naprava zbira zvočne zapise uporabnika tudi v...

Zakonodajalce zlasti zanima, kako podjetji zbirata lokacijske podatke o napravah, kadar uporabnik tega ne pričakuje. Denimo, ko je naprava v t. i. Airplane modu ali ima odstranjeno SIM kartico. Vprašanja se nanašajo tudi na zvočno prisluškovanje uporabniku, torej, ali naprava zbira zvočne zapise uporabnika tudi v...