Nov napad na RSA SecurID

Ars Technica - Kot je znano, so neznani napadalci, domnevno gre za kitajske vladne hekerje, pred dobrim letom uspešno vdrli v podjetje RSA, ki proizvaja generator enkratnih gesel SecurID (uporablja se za preverjanje pristnosti z dvema faktorjema).

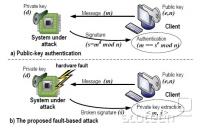

Pred kratkim pa je varnostni strokovnjak iz podjetja SensePost, Behrang Fouladi, odkril metodo, s pomočjo katere je mogoče uspešno klonirati programski SecureID generator enkratnih gesel (RSA namreč prodaja tudi programske SecurID generatorje). Pri tem je seveda potrebno imeti (fizični ali omrežni) dostop do žrtvinega računalnika - npr. če žrtev računalnik izgubi (ali ko zavrže star trdi disk), ali v primeru okužbe s zlonamernim programom.

Napad je podrobno opisal na svojem blogu, kjer opisuje kako je mogoče zaobiti zaščito pred kopiranjem ključa (oziroma njegovih internih...

Pred kratkim pa je varnostni strokovnjak iz podjetja SensePost, Behrang Fouladi, odkril metodo, s pomočjo katere je mogoče uspešno klonirati programski SecureID generator enkratnih gesel (RSA namreč prodaja tudi programske SecurID generatorje). Pri tem je seveda potrebno imeti (fizični ali omrežni) dostop do žrtvinega računalnika - npr. če žrtev računalnik izgubi (ali ko zavrže star trdi disk), ali v primeru okužbe s zlonamernim programom.

Napad je podrobno opisal na svojem blogu, kjer opisuje kako je mogoče zaobiti zaščito pred kopiranjem ključa (oziroma njegovih internih...