Forum » Informacijska varnost » izsiljevalski virus Locky

izsiljevalski virus Locky

SeMiNeSanja ::

Pa si se lotil tega kot administrator? Brez tega boš bolj malo mogel spreminjati na pravicah....

zero_max ::

Ta postopek ti omogoči, da dobiš pravice od administratorja za ta fajle. Izvedem vse kot piše v teh korakih in pol pa na koncu (zadnji, predzadnji korak) ne morem ničesar obkljukati in kot da nisem ničesar naredil.

SeMiNeSanja ::

Če bi to držalo, bi lahko vsak uporabnik dobil administrativno pravico nad vsako datoteko... kar pa ne bo držalo.

Edino če je uporabnik v skupini administratorjev prevzame administrativne pravice, sicer pa nikakor.

Edino če je uporabnik v skupini administratorjev prevzame administrativne pravice, sicer pa nikakor.

zero_max ::

OK, mogoče je res tako...nisem strokovnjak...pred nekaj dnevi sem googlal na to temo in mi je vrglo ven ta link z opisanim postopkom...večkrat sem šel skozi in nisem uspel odstraniti flash datotek.

Zgodovina sprememb…

- spremenilo: zero_max ()

SeMiNeSanja ::

Preveri, če imaš kot uporabnik administrativne pravice, ali pa se prijavi v računalnik kot administrator.

Če se boš prijavil kot uporabnik administrator, se ne ubadaj z nastavitvami za določenega uporabnika, temveč prevzemo ownership kot na uporabnika administrator in njemu dodeli 'full access' in zbriši datoteke kot uporabnik administrator.

Seveda pa ne boš mogel brisati datotek, če bodo v uporabi...

Če se boš prijavil kot uporabnik administrator, se ne ubadaj z nastavitvami za določenega uporabnika, temveč prevzemo ownership kot na uporabnika administrator in njemu dodeli 'full access' in zbriši datoteke kot uporabnik administrator.

Seveda pa ne boš mogel brisati datotek, če bodo v uporabi...

čuhalev ::

No, pa sem ga le dobil. ZIP priponka, JS vsebina dvakrat escape + replace vse povprek, potegne EXE z neke turške strani, potem se poveže na nek Ukrajinski IP. Virus total 6/55.

SeMiNeSanja ::

čuhalev ::

Zanimivo mi je, da je gmail vrgel sporočilo le v spam. Marsikomu gmail sporoči, da arhiv vsebuje virus in ga ne moreš niti posredovati.

SeMiNeSanja ::

zero_max ::

Obstaja kje seznam email naslovov prek katerih se pošiljajo ti virusi, da si potem nastavimo filtre.

Zgodovina sprememb…

- spremenilo: zero_max ()

čuhalev ::

Mislim, da je vzorec: arhiv + javascript dovolj zgovoren, da bi ga lahko vsak AV blokiral brez slabe vesti.

čuhalev ::

Kdo si pa pošilja javascript kot samostojno datoteko v zip? Vsak raje butne js kot priponko.

Zgodovina sprememb…

- spremenil: čuhalev ()

SeMiNeSanja ::

Ne. Pošiljajo iz naključnih naslovov, tudi iz tvojega (ko pošiljajo tebi).

Kako tudi 'iz tvojega'?

Edino, če si pripopan direktno na internet brez routerja, na javnem IP naslovu (IPv6 mislim, da še ne obvlada?). Ampak baje da niti ni tako malo ljudi, ki so tudi danes še vedno na tak način pripeti na internet, direktno preko modema.

čuhalev ::

Tako kot lahko jaz pošljem mejl iz obama@wh.gov lahko tudi virus vzame nekaj poljubnega. Šele prejemnikov poštni strežnik bo odločil, če je sporočilo ok ali ni.

crniangeo ::

smtpji brez avtentifikacije omogočajo posiljanje poste v imenu korgakoli hočeš. Je pa dejstvo, da to stvar tvojega strežnika če bo to sporočilo filtriralo :)

Convictions are more dangerous foes of truth than lies.

SeMiNeSanja ::

Developerji pa ...?

zip datoteko zakleneš z geslom, pa ne bo noben AV vedel, da pošiljaš javaskript, doc, xml,...

Drugače pa odvisno od inteligence orodij, ki jih uporabljaš. Jaz imam nastavljeno, da v primeru scan errorja (do njega pride, če je zip kriptiran) mail pošlje v spam karanteno in se uporabniku ne dostavi.

Če je govora o resnih projektih, pa se kodo takointako naj nebi pošiljalo sem in tja preko maila...

SeMiNeSanja ::

SeMiNeSanja je izjavil:

Ne. Pošiljajo iz naključnih naslovov, tudi iz tvojega (ko pošiljajo tebi).

Kako tudi 'iz tvojega'?

Edino, če si pripopan direktno na internet brez routerja, na javnem IP naslovu (IPv6 mislim, da še ne obvlada?). Ampak baje da niti ni tako malo ljudi, ki so tudi danes še vedno na tak način pripeti na internet, direktno preko modema.

ups...

Jaz sem bil že en korak naprej, ne več pri mailih ampak pri hostih, s katerih se vleče payload, tisto zares nevarno exe datoteko, ki potem vso godljo izvede.

Vidim pa, da se je komentar nanašal na mail in ne na distribucijo samega core malware-a.

Mail je pa seveda lahko tudi tvoj...

jukoz ::

SeMiNeSanja> Če je govora o resnih projektih, pa se kodo takointako naj nebi pošiljalo sem in tja preko maila...

Naj ne bi =)

Na koncu se jo pošilja preko Google Drive in DropBox, ker jim network admini ne puščajo drugih načinov izmenjave ("company policy" pa to). Jebi ga, Google Drive, DropBox in Skype je pa OK, ker ni omenjen v "company policy" =)

Naj ne bi =)

Na koncu se jo pošilja preko Google Drive in DropBox, ker jim network admini ne puščajo drugih načinov izmenjave ("company policy" pa to). Jebi ga, Google Drive, DropBox in Skype je pa OK, ker ni omenjen v "company policy" =)

SeMiNeSanja ::

SeMiNeSanja> Če je govora o resnih projektih, pa se kodo takointako naj nebi pošiljalo sem in tja preko maila...

Naj ne bi =)

Na koncu se jo pošilja preko Google Drive in DropBox, ker jim network admini ne puščajo drugih načinov izmenjave ("company policy" pa to). Jebi ga, Google Drive, DropBox in Skype je pa OK, ker ni omenjen v "company policy" =)

Vem.

In me vsakič razjezi, če samo pomislim, da vsak Linux pride z SFTP serverjem, ki čisto zadošča za osnovno varno izmenjavo datotek. Če nočeš kunštvat, imaš zadevo mimogrede up&running.

Ampak očitno je tam zunaj toliko enih adminov, ki za SFTP še nikoli slišali niso? Dobro, da so že kdaj slišali za SSH....

Company policy pa naj nebi bila toga zadeva, ampak živa stvar, ki se jo revidira, spreminja in prilagaja. Če se ne, je že v osnovi nekaj narobe.

Laskota ::

no, poleg smetenja, obstajajo tudi drugi vektorji infekcije. Cerber virus, variant Locky, lahko namesti s exploit kit http://sureshotsoftware.com/guides/cerb...

Zgodovina sprememb…

- spremenilo: Laskota ()

SeMiNeSanja ::

no, poleg smetenja, obstajajo tudi drugi vektorji infekcije. Cerber virus, variant Locky, lahko namesti s exploit kit http://sureshotsoftware.com/guides/cerb...

Seveda je cel kup nesnage, ki jo lahko fašeš na kompromitiranih spletnih straneh, ne samo Cerber, še kup drugega je, kar se na ta način distribuira.

Vseeno pa je vsaj za enkrat glavnina okužb z izsiljevalskimi virusi bila vnešena v omrežja preko priponk ali linkov v elektronski pošti. Medtem ko za priponke obstaja kup mehanizmov, kako jih brisati/onemogočiti, stvar že pri linkih postane bolj problematična. Elektronsko pošto, ki bi vsebovala linke, ne moreš kar apriori blokirati. Razen spodobne antispam rešitve, praktično ni načina, kako bi lahko preprečil dostavo takšnega sporočila v uporabnikov inbox.

Od tukaj naprej si pa v bistvu na istem, kot pri vseh ostalih kompromitiranih spletnih straneh, ki uporabljajo najrazličnejše exploit kit-e za distribucijo malware-a.

Redno posodabljanje OS-a, brskalnikov, vtičnikov (flash, pdf,...), blokiranje izvajanja skript, onemogočanje Jave, so osnovni ukrepi, ki ne stanejo nič, pomagajo pa kar precej.

Klikanje 'po pameti' včasih pomaga, ampak prej izjemoma kot pa v pravilu, saj se pogosto kompromitira spletišča, ki imajo določen ugled in jim uporabniki zaupajo.

Če hočeš za svojo zaščito naresti več od tega, pa moraš že posegati po naprednejših rešitvah, ki pa niso več zastonj.

SeMiNeSanja ::

Ali je danes v obtoku kakšna nova podvarianta tega Lockyja?

Do danes, mi ga je AV na firewall-u več kot uspešno polovil, danes so se pa vsuli msg-ji iz Sandbox analize (se pravi, da AV ni zaznal škodljivca in je zadeva šla na naslednji nivo preverbe 'škodljivosti'), da mi hočejo barabe pošiljat škodoželjne priponke.

V vseh primerih se priponka imenuje scan.docm - ima pa vsakič drug MD5 hash.

Do danes, mi ga je AV na firewall-u več kot uspešno polovil, danes so se pa vsuli msg-ji iz Sandbox analize (se pravi, da AV ni zaznal škodljivca in je zadeva šla na naslednji nivo preverbe 'škodljivosti'), da mi hočejo barabe pošiljat škodoželjne priponke.

V vseh primerih se priponka imenuje scan.docm - ima pa vsakič drug MD5 hash.

SeMiNeSanja ::

Ne še. Pa ".docm" blokiraj kar tako, ker ti nimajo kaj samo makrojev pošiljat naokoli.

Jaz imam to namenoma dovoljeno, da vidim, če kaj uspe 'prebiti zaščito'. Če bi blokiral, bi mi koj porezalo in nebi mogel analizirat efektivnosti enega ali drugega varnostnega servisa.

Za vse druge 'navadne uporabnike' pa seveda obvezno priporočam blokiranje *.docm in *.js, ki se zadnje dneve tudi kar nekajkrat pojavljal.

Ker je ta *.js običajno zapakiran v zip datotekah, po svoje tudi nebi bilo narobe blokirati *.zip priponke.

Če ti že kdo mora poslati kakšno zip datoteko, pa to lahko pred pošiljanjem preimenuje v nekaj drugega (npr. *.paket), si to shraniš in preimenuješ nazaj v *.zip, da jo lahko razpakiraš.

SeMiNeSanja ::

Po moje noben mail client nebi smel tega direktno odpirati.

Predvidevam, da firbčni uporabnik klika toliko časa, da mu odjemalec ponudi pogled datoteke v web browserju ali karkoli že ima asocirano z *.js

Predvidevam, da firbčni uporabnik klika toliko časa, da mu odjemalec ponudi pogled datoteke v web browserju ali karkoli že ima asocirano z *.js

zero_max ::

SeMiNeSanja je izjavil:

Za vse druge 'navadne uporabnike' pa seveda obvezno priporočam blokiranje *.docm in *.js, ki se zadnje dneve tudi kar nekajkrat pojavljal.

Kako se to naredi?

SeMiNeSanja ::

SeMiNeSanja je izjavil:

Za vse druge 'navadne uporabnike' pa seveda obvezno priporočam blokiranje *.docm in *.js, ki se zadnje dneve tudi kar nekajkrat pojavljal.

Kako se to naredi?

To se je nanašalo bolj na poslovne uporabnike, kot domače. Odvisno, kaj ima kdo v uporabi, se da prenašanje določenih vrst datotek zablokirati že na požarni pregradi ali na strežniku za elektronsko pošto. Večina sodobnih požarnih pregrad danes omogoča, da omejuješ prenašanje določenih vrst datotek.

Na samih računalnikih uporabnikov, pa lahko z nekaj iznajdljivosti tudi precej 'zabremzaš' stvar. Lušten ćlanek na to temo imaš na Technetu: Locky malware, lucky to avoid it

crniangeo ::

SeMiNeSanja je izjavil:

Ali je danes v obtoku kakšna nova podvarianta tega Lockyja?

Do danes, mi ga je AV na firewall-u več kot uspešno polovil, danes so se pa vsuli msg-ji iz Sandbox analize (se pravi, da AV ni zaznal škodljivca in je zadeva šla na naslednji nivo preverbe 'škodljivosti'), da mi hočejo barabe pošiljat škodoželjne priponke.

V vseh primerih se priponka imenuje scan.docm - ima pa vsakič drug MD5 hash.

Zgleda je res, ker je naša stranka fasala nekaj podobnega. Pri ostalih smo rešili tako, da so vse zadeve ki vsebujejo *.js odletele ven brez verifikacije.

Convictions are more dangerous foes of truth than lies.

zero_max ::

SeMiNeSanja je izjavil:

SeMiNeSanja je izjavil:

Za vse druge 'navadne uporabnike' pa seveda obvezno priporočam blokiranje *.docm in *.js, ki se zadnje dneve tudi kar nekajkrat pojavljal.

Kako se to naredi?

To se je nanašalo bolj na poslovne uporabnike, kot domače. Odvisno, kaj ima kdo v uporabi, se da prenašanje določenih vrst datotek zablokirati že na požarni pregradi ali na strežniku za elektronsko pošto. Večina sodobnih požarnih pregrad danes omogoča, da omejuješ prenašanje določenih vrst datotek.

Na samih računalnikih uporabnikov, pa lahko z nekaj iznajdljivosti tudi precej 'zabremzaš' stvar. Lušten ćlanek na to temo imaš na Technetu: Locky malware, lucky to avoid it

Hvala. V Wordu (za nas navadne uporabnike) sem označil 'Onemogoči vse makre razen elektronsko podpisanih.'.

Zgodovina sprememb…

- spremenilo: zero_max ()

SeMiNeSanja ::

Ravno tako nevarne so tudi xlsm datoteke.

Največ lahko sam narediš, da ne odpiraš priponke (katerekoli vrste!) kar križem kražem, ampak samo tiste, za katere si z nekom dogovorjen, da ti bo nekaj poslal, pa naj bo naslov še tako vabljiv.

Če je pošiljatelj po naslovu sodeče tvoj znanec, od njega pa ne pričakuješ nobene priponke, mu pošlješ reply in ga povprašaš, kaj ti to pošilja - če ti je sploh res on kaj pošiljal. Priponko pa šele takrat odpreš, ko prejmeš potrditev od znanca.

Bolje biti malenkost preveč nezaupljiv, kot preveč naiven.

Največ lahko sam narediš, da ne odpiraš priponke (katerekoli vrste!) kar križem kražem, ampak samo tiste, za katere si z nekom dogovorjen, da ti bo nekaj poslal, pa naj bo naslov še tako vabljiv.

Če je pošiljatelj po naslovu sodeče tvoj znanec, od njega pa ne pričakuješ nobene priponke, mu pošlješ reply in ga povprašaš, kaj ti to pošilja - če ti je sploh res on kaj pošiljal. Priponko pa šele takrat odpreš, ko prejmeš potrditev od znanca.

Bolje biti malenkost preveč nezaupljiv, kot preveč naiven.

zero_max ::

Aja...pol naj nastavim/označim v excelu tudi: 'Onemogoči vse makre razen elektronsko podpisanih. ?

To ne bo vplivalo na delovanje excela (npr. da bi imel težave s kakimi funkcijami/forumalmi)?

To ne bo vplivalo na delovanje excela (npr. da bi imel težave s kakimi funkcijami/forumalmi)?

SeMiNeSanja ::

Aja...pol naj nastavim/označim v excelu tudi: 'Onemogoči vse makre razen elektronsko podpisanih. ?

To ne bo vplivalo na delovanje excela (npr. da bi imel težave s kakimi funkcijami/forumalmi)?

Dokler nimaš kakšnih makrojev v tabeli, ne boš opazil razlike. Večina manj zahtevnih uporabnikov običajno ne uporablja makroje.

Itak pa zadevo lahko nazaj prestaviš, če bi ti povzročala sitnosti s tvojimi tabelami.

solatko ::

V glavnem pa nobene priponke ni varno odpirati direktno v poštnem odjemalcu, sam sem do sedaj najhujši ne namerni virus dobil, s cenikom trgovine z okuženim sistemom.

Pred leti, mi je v momentu uničilo celoten sistem, s podatki vred (Windows XP).

Od takrat, vsako priponko downloadam na namizje in velikokrat se zgodi, da jo AV zbriše med prenosom, tako, da dobim samo obvestilo o okuženi datoteki.

Seveda si večina uporabnikov ne vzame tega časa (nekaj sekund za download) in odpirajo direkt v odjemalcu, potem pa še navkljub opozorilu, da gre lahko za nevaren material, pritisnejo - vseeno odpri.

Taki slej ko prej staknejo okužbo in potem po forumih in na servisih jamrajo in celo zatrjujejo, da oni pa niso pritiskali nič, se je kar samo inštaliralo in naredilo sranje.

Pred leti, mi je v momentu uničilo celoten sistem, s podatki vred (Windows XP).

Od takrat, vsako priponko downloadam na namizje in velikokrat se zgodi, da jo AV zbriše med prenosom, tako, da dobim samo obvestilo o okuženi datoteki.

Seveda si večina uporabnikov ne vzame tega časa (nekaj sekund za download) in odpirajo direkt v odjemalcu, potem pa še navkljub opozorilu, da gre lahko za nevaren material, pritisnejo - vseeno odpri.

Taki slej ko prej staknejo okužbo in potem po forumih in na servisih jamrajo in celo zatrjujejo, da oni pa niso pritiskali nič, se je kar samo inštaliralo in naredilo sranje.

Delo krepa človeka

strom_15 ::

Ali pa imaš takšen AV, ki ti že med prenosom skenira datoteko in pregleda, če je v njej virus.

AC_DC ::

Ah, spet te solatkove prigode  .

.

AV so že v času xp znali pregledovati pošto in njene priponke...

AV so že v času xp znali pregledovati pošto in njene priponke...

zero_max ::

Še ena na temo Makri in excel...

V exceleove celice sem prilepil 3 url naslove (Od tega je bil eden skrajšan prek bit.ly. Vsi naslovi so z vidika varnosti bili neoporečni. No res je da niso imeli https na začetku, ampak šlo je za 2 zelo obikana serverja po celem sveu. Eden je bil državni iz ZDA, drugi nek zasebni (zadebna zelo velika firma) iz Z Evrope.) in potem sem shranil datoteko. Nato sem jo odprl in pojavilo se je okno/neko obvestilo od samega excela, da ni varno to odpirati (ne spomnem se natančno kaj je pisalo). Nisem si upal odpreti datoteke in sem jo prvo pregledal z AV (NOD32, ni zasledil ničesar) in potem zbrisal. Na srečo sem imel narejeno varnostno kopijo nekaj ur pred tem in nisem izgubil veliko 'podatkov'.

V exceleove celice sem prilepil 3 url naslove (Od tega je bil eden skrajšan prek bit.ly. Vsi naslovi so z vidika varnosti bili neoporečni. No res je da niso imeli https na začetku, ampak šlo je za 2 zelo obikana serverja po celem sveu. Eden je bil državni iz ZDA, drugi nek zasebni (zadebna zelo velika firma) iz Z Evrope.) in potem sem shranil datoteko. Nato sem jo odprl in pojavilo se je okno/neko obvestilo od samega excela, da ni varno to odpirati (ne spomnem se natančno kaj je pisalo). Nisem si upal odpreti datoteke in sem jo prvo pregledal z AV (NOD32, ni zasledil ničesar) in potem zbrisal. Na srečo sem imel narejeno varnostno kopijo nekaj ur pred tem in nisem izgubil veliko 'podatkov'.

Zgodovina sprememb…

- spremenilo: zero_max ()

zero_max ::

Upam, da je zdaj bolj jasno...

1.0. Excel fajl star nekaj dni z nekaj delovnimi listi polnimi številk.

1.1. Prilepil 3 url naslove v prazno celico.

1.2. informacije o url:

1.2.1. url#1 in url#2:

-spletna naslova neke večje državne inštitucije v ZDA (neka zbirka podatkov, ni CIA itd. :D)

1.2.2. url#3 :

- spletni naslov neke založbe (zasebna firma) v Z Evropi.

- porezan/okrajšan s pomočjo bit.ly (bit.ly je spletna stran za krajšanje dolgih url naslovov)

1.2.3. Vsi trije url:

- nimajo črke S: Namesto https, je http

- spletni strani sta precej znani po svetu in posledično precej obiskani.

2. Shranil excel datoteko.

3. Ponovno odprl excel datoteko.

4. Excel sporoča, da je neka nevarnost/grožnja v fajlu (ne spomnem se natančno kaj je pisalo) in me sprašuje kaj naj naredim. Na razpolago so bile (kiolkor se spomnem) 3 možnosti. Jaz sem kliknil Prekliči al nekaj takega.

5. Pregledal sem fajl z antivirusnim programom NOD32. Program ni zaznal ničesar.

6. Fajl sem zbrisal.

7. Cca. 2 h pred vnosom url naslovov v celico, sem shranil taisto datoteko v oblak in tako se izognil večjim težavam.

1.0. Excel fajl star nekaj dni z nekaj delovnimi listi polnimi številk.

1.1. Prilepil 3 url naslove v prazno celico.

1.2. informacije o url:

1.2.1. url#1 in url#2:

-spletna naslova neke večje državne inštitucije v ZDA (neka zbirka podatkov, ni CIA itd. :D)

1.2.2. url#3 :

- spletni naslov neke založbe (zasebna firma) v Z Evropi.

- porezan/okrajšan s pomočjo bit.ly (bit.ly je spletna stran za krajšanje dolgih url naslovov)

1.2.3. Vsi trije url:

- nimajo črke S: Namesto https, je http

- spletni strani sta precej znani po svetu in posledično precej obiskani.

2. Shranil excel datoteko.

3. Ponovno odprl excel datoteko.

4. Excel sporoča, da je neka nevarnost/grožnja v fajlu (ne spomnem se natančno kaj je pisalo) in me sprašuje kaj naj naredim. Na razpolago so bile (kiolkor se spomnem) 3 možnosti. Jaz sem kliknil Prekliči al nekaj takega.

5. Pregledal sem fajl z antivirusnim programom NOD32. Program ni zaznal ničesar.

6. Fajl sem zbrisal.

7. Cca. 2 h pred vnosom url naslovov v celico, sem shranil taisto datoteko v oblak in tako se izognil večjim težavam.

Zgodovina sprememb…

- spremenilo: zero_max ()

tony1 ::

Brez zamere, še vedno NISI NAPISAL, kakšno zvezo ima to pisanje z naslovom teme?

Govorimo o makrih (mimogrede, macros so makri, ne makroji - makro je zvodnik), ki niso škodljivi ali o makrih, ki so ti dol potegnili Lockyja?

In še: NOD32 je podn od antivirusa že desetletje, Bitdefender, na primer, naj bi Lockyja v živo ustavil.

Govorimo o makrih (mimogrede, macros so makri, ne makroji - makro je zvodnik), ki niso škodljivi ali o makrih, ki so ti dol potegnili Lockyja?

In še: NOD32 je podn od antivirusa že desetletje, Bitdefender, na primer, naj bi Lockyja v živo ustavil.

solatko ::

Večina splošno uporabljanih AV programov, prav lepo spusti skozi, pravilno zapakiran virus, če ga odpiraš iz mail-a. Upoštevat je potrebno tudi to, da si večina uporabnikov ne zna pravilno nastvit AV programja, da free niso vredni nič in, da je učinkovita samo previdnost pri odpiranju failov, za katere nismo prepričani, da so neškodljive.

Delo krepa človeka

strom_15 ::

Brez zamere, še vedno NISI NAPISAL, kakšno zvezo ima to pisanje z naslovom teme?

Govorimo o makrih (mimogrede, macros so makri, ne makroji - makro je zvodnik), ki niso škodljivi ali o makrih, ki so ti dol potegnili Lockyja?

In še: NOD32 je podn od antivirusa že desetletje, Bitdefender, na primer, naj bi Lockyja v živo ustavil.

Ma kakšen Bitdefender. Kaspersky je top

solatko ::

Noben ni dober, ker nima kladiva za po prstih, da uporabniki nebi pritiskali vsega živega.

Delo krepa človeka

darkolord ::

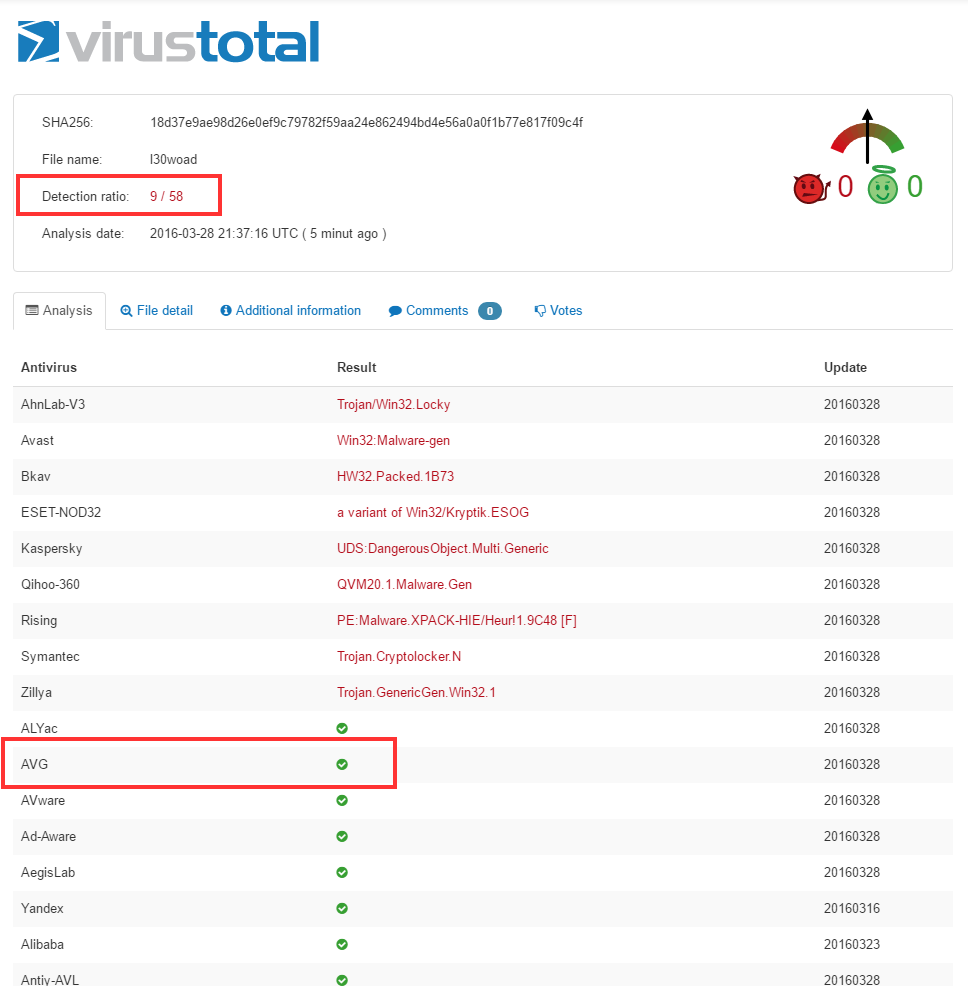

In še: NOD32 je podn od antivirusa že desetletje, Bitdefender, na primer, naj bi Lockyja v živo ustavil.NOD32 se je pri Lockyu in podobnih izkazal za enega boljših. Malo višje sem prilepil sliko za primer.

Edit: je bilo v drugi temi:

Zgodovina sprememb…

- spremenilo: darkolord ()

Vredno ogleda ...

| Tema | Ogledi | Zadnje sporočilo | |

|---|---|---|---|

| Tema | Ogledi | Zadnje sporočilo | |

| » | Kripto virus kako reševati če sploh, umrem sicer ne če ne restavriram (strani: 1 2 3 4 5 6 )Oddelek: Pomoč in nasveti | 80151 (57007) | SeMiNeSanja |

| » | LockyOddelek: Pomoč in nasveti | 12799 (11237) | SeMiNeSanja |

| » | Locky dobil nov način širjenjaOddelek: Novice / Kriptovalute | 14546 (11263) | Jupito |

| » | Izsiljevalski virus Petya padelOddelek: Novice / Kriptovalute | 11516 (8666) | Laskota |

| » | Nov kriptovirus Locky na pohodu, napada tudi bolnišnice (strani: 1 2 )Oddelek: Novice / Kriptovalute | 41463 (37449) | misek |