Izsiljevalski virus Lockbit 3.0 napadel več nemških bolnišnic

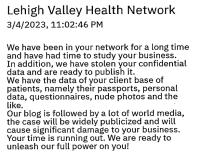

Slo-Tech - Svoj čas je veljalo, da so vsaj bolnišnice nedostojne tarče za izsiljevalske viruse, a ti časi so minili. Več bolnišnic v vzhodni Vestfaliji - Franzikus Hospital Bielefeld, Sankt Vinzenz Hospital Rheda-Wiedenbrück, Mathilden Hospital Herford - je bilo na predbožični dan tarče napada, ki je popolnoma ohromil njihove informacijske sisteme. Prve analize so pokazale, da je šlo za virus Lockbit 3.0, ki je zaklenil vse podatke.

Vzpostavili so krizni štab, ki analizira situacijo in išče rešitev. Čeprav je informacijski sistem za zdaj onesposobljen, bolniki niso v nevarnosti, so dejali. Virus Lockbit je sicer že stari znanec, ki je v preteklosti napadel tudi že kakšno bolnišnico, dasiravno to niso najpogostejše tarče. Ko so v začetku tega leta napadli bolnišnico v Kanadi, so se upravljavci virusa kasneje opravičili in brezplačno ponudili orodje za odklep datotek.

Manj razumevanja imajo storilci do drugih komercialnih tarč, do katerih zahtevajo odkupnino. Lockbit 3.0 deluje kot virus za...

Vzpostavili so krizni štab, ki analizira situacijo in išče rešitev. Čeprav je informacijski sistem za zdaj onesposobljen, bolniki niso v nevarnosti, so dejali. Virus Lockbit je sicer že stari znanec, ki je v preteklosti napadel tudi že kakšno bolnišnico, dasiravno to niso najpogostejše tarče. Ko so v začetku tega leta napadli bolnišnico v Kanadi, so se upravljavci virusa kasneje opravičili in brezplačno ponudili orodje za odklep datotek.

Manj razumevanja imajo storilci do drugih komercialnih tarč, do katerih zahtevajo odkupnino. Lockbit 3.0 deluje kot virus za...