Napadalci od Schneider Electrica zahtevali odškodnino v bagetah

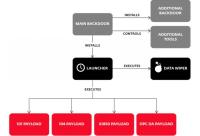

Slo-Tech - Hekerska skupina Hellcat trdi, da je vdrla v sisteme podjetja Schneider Electric in odtujila več kot 40 GB podatkov, ki jih bodo razkrili, če ne bo izplačana odkupnina. Od podjetja zahtevajo 125.000 dolarjev odškodnine, ki mora biti plačana v - francoskih štrucah. Čeprav zahteva zveni kot neslana šala, je Schneider Electric potrdil neki varnostni incident, a podrobnosti niso želeli razkriti.

Podatke naj bi dobili s kompromitiranega strežnika Atlassian JIRA. Schneider Electric je potrdil, da preučujejo primer neavtoriziranega dostopa do podatkov enega izmed projektov, ki so bili na izoliranem strežniku. Niso pa pojasnili, ali je v incidentu odteklo toliko podatkov, niti ali je zahteve po plačilu odškodnine legitimen. Primer preiskuje Global Incident Response, medtem pa izdelki in storitve, ki jih ponuja Schneider Electric, niso prizadeti.

Skupina Hellicat ni dobro znana, zato še ne vemo, ali si po navadi želijo povzročati predvsem škodo ali pa izposlovati plačilo odškodnine. To je...

Podatke naj bi dobili s kompromitiranega strežnika Atlassian JIRA. Schneider Electric je potrdil, da preučujejo primer neavtoriziranega dostopa do podatkov enega izmed projektov, ki so bili na izoliranem strežniku. Niso pa pojasnili, ali je v incidentu odteklo toliko podatkov, niti ali je zahteve po plačilu odškodnine legitimen. Primer preiskuje Global Incident Response, medtem pa izdelki in storitve, ki jih ponuja Schneider Electric, niso prizadeti.

Skupina Hellicat ni dobro znana, zato še ne vemo, ali si po navadi želijo povzročati predvsem škodo ali pa izposlovati plačilo odškodnine. To je...