Poljski elektroenergetski sistem decembra tarča kibernetskega napada

Slo-Tech - Raziskovalci so razkrili, da je bil poljski elektroenergetski sistem decembra tarča večjega kibernetskega napada, ki pa ni povzročil izpada dobave električne energije. Napad je potekal zadnji teden v decembru, osredotočen pa je bil na prekinitev komunikacije med obnovljivimi viri energije in distribucijskimi centri. Zakaj napad ni uspel, ni znano.

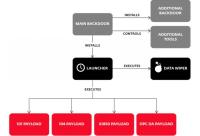

ESET sklepa, da je šlo za zlonamerni program za izbris podatkov (wiper), s katerimi so napadalci skušali onesposobiti nadzorne računalniške sisteme. Za napad je osumljena Rusija, in sicer njena hekerska skupina Sandworm, ki ima povezave z oblastmi.

Sandworm ima za računalniški svet dolgo zgodovino, saj so že pred 10 leti napadali Ukrajino. Tedaj so imeli več uspeha, saj je bilo 230.000 ljudi več ur brez elektrike. Uporabili so program BlackEnergy. Najnovejši napad se je zgodil točno ob 10. obletnici prvega napada.

ESET sklepa, da je šlo za zlonamerni program za izbris podatkov (wiper), s katerimi so napadalci skušali onesposobiti nadzorne računalniške sisteme. Za napad je osumljena Rusija, in sicer njena hekerska skupina Sandworm, ki ima povezave z oblastmi.

Sandworm ima za računalniški svet dolgo zgodovino, saj so že pred 10 leti napadali Ukrajino. Tedaj so imeli več uspeha, saj je bilo 230.000 ljudi več ur brez elektrike. Uporabili so program BlackEnergy. Najnovejši napad se je zgodil točno ob 10. obletnici prvega napada.