Nova ranljivost v Intelovih procesorjih

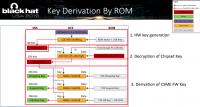

Slo-Tech - V Intelovih procesorjih (Pentium, Celeron, Atom, Apollo Lake, Gemini Lake in Gemini Lake Refresh) so odkrili ranljivosti, ki napadalcu s fizičnim dostopom do računalnika omogočajo izmakniti šifrirne ključe iz procesorja. Vsak novi procesor ima edinstven ključ (fuse encryption key), iz katerega so potem izračunani drugi ključi, denimo za TPM ali šifriranje podatkov z Bitlockerjem. Dostop do univerzalnega ključa omogoča tudi prelisičiti Intel Management Engine, torej poganjanje neavtorizirane kode na najnižjem nivoju, kar omogoča vgradnjo stranskih vrat v procesor.

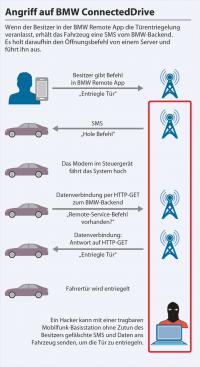

Za izrabo najnovejših ranljivosti je potreben fizični dostop do računalnika. Toda potem je moč zlomiti zaščito, ki je namenjena prav zaščiti računalnika, ki nam uide iz rok, denimo ukradenega prenosnika s šifriranimi podatki na disku. Z izrabo ranljivosti je moč napasti tudi vgradne procesorje, kot so v pametnih avtomobilih. Ranljivost izkorišča orodje za razhroščevanje, ki ima previsoke privilegije (debugging...

Za izrabo najnovejših ranljivosti je potreben fizični dostop do računalnika. Toda potem je moč zlomiti zaščito, ki je namenjena prav zaščiti računalnika, ki nam uide iz rok, denimo ukradenega prenosnika s šifriranimi podatki na disku. Z izrabo ranljivosti je moč napasti tudi vgradne procesorje, kot so v pametnih avtomobilih. Ranljivost izkorišča orodje za razhroščevanje, ki ima previsoke privilegije (debugging...