Tri leta pozneje vrnjeni bitcoini univerzi prinesli lep znesek

Slo-Tech - Dolgoročna rast vrednosti bitcoina, občasnim pretresom na poti navkljub, je poskrbela že za nekaj neverjetnih zgodb, ko so ljudje po več letih ugotovili, da imajo nekje bitcoine, ki so vmes postali pravo malo bogastvo. Nekaj podobnega se je zgodilo univerzi v Maastrichtu, ki je bila pred tremi leti tarča izsiljevalskega napada. Del odkupnine v bitcoinih so dobili nazaj, razlika v vrednosti pa je občutna.

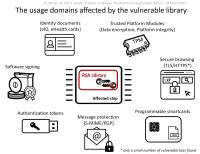

Leta 2019 je izsiljevalski virus napadel univerzo, zato so se odločili plačati zahtevano odkupnino. Napadalci so imeli nadzor nad računalniki in strežniki, kar je onemogočilo delovanje informacijskega sistema, knjižnic, elektronske pošte itd. Za povrnitev dostopa so plačali 200.000 evrov v bitcoinu. Tri leta pozneje so petino te vsote dobili nazaj, a je evrska vrednost te petine zrasla na pol milijona evrov.

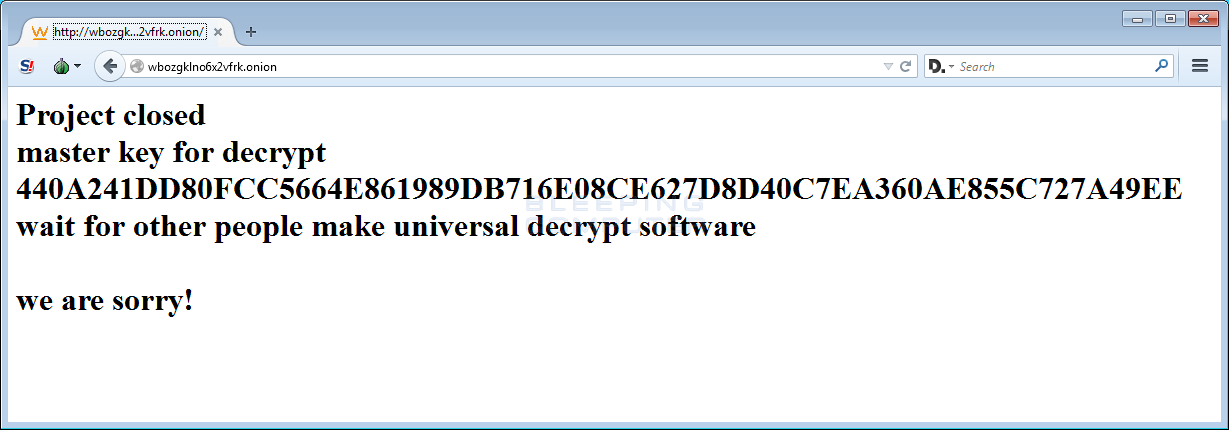

Nizozemska policija je namreč v preiskavi odkrila enega izmed storilcev, ki je imel dostop do denarnice s petino zneska. Tožilstvo je leta 2020 račun zaseglo, na njem pa je...

Leta 2019 je izsiljevalski virus napadel univerzo, zato so se odločili plačati zahtevano odkupnino. Napadalci so imeli nadzor nad računalniki in strežniki, kar je onemogočilo delovanje informacijskega sistema, knjižnic, elektronske pošte itd. Za povrnitev dostopa so plačali 200.000 evrov v bitcoinu. Tri leta pozneje so petino te vsote dobili nazaj, a je evrska vrednost te petine zrasla na pol milijona evrov.

Nizozemska policija je namreč v preiskavi odkrila enega izmed storilcev, ki je imel dostop do denarnice s petino zneska. Tožilstvo je leta 2020 račun zaseglo, na njem pa je...