AMD-jevi procesorji imajo prastaro ranljivost

Slo-Tech - Zadnje tedne se veliko govori o hudih težavah Intelovih procesorjev 13. in 14. generacije, zaradi katerih bo Intel še pošteno bolela glava. Skoraj bi nas zato obšla novica, da so v AMD-jevih procesorjih odkrili 16 let staro ranljivost, ki ogroža vse procesorje, izdelane v zadnjem desetletju in pol. Za zdaj ne kaže, da bi jo kdo izrabljal tudi v praksi, saj terja fizični dostop do računalnika.

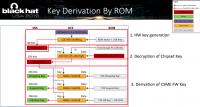

Ranljivost se imenuje Sinkclose in tiči v SMM (System Management Mode). Odkrila sta jo Enrique Nissim in Krzysztof Okupski iz podjetja IOActive in o njej pred 10 meseci že obvestila AMD, ki je vmes večino novejših procesorjev zakrpal. Zaradi ranljivosti lahko napadalec, ki ima dostop do jedra operacijskega sistema (Protection Ring 0), pridobi še večje privilegije (Protection Ring -2), kjer teče procesorska mikrokoda. To mu omogoča namestitev zlonamerne programske opreme, ki je ne more odstraniti niti ponovna namestitev operacijskega sistema. Že samo odkritje takšne nesnage je zapleteno, saj...

Ranljivost se imenuje Sinkclose in tiči v SMM (System Management Mode). Odkrila sta jo Enrique Nissim in Krzysztof Okupski iz podjetja IOActive in o njej pred 10 meseci že obvestila AMD, ki je vmes večino novejših procesorjev zakrpal. Zaradi ranljivosti lahko napadalec, ki ima dostop do jedra operacijskega sistema (Protection Ring 0), pridobi še večje privilegije (Protection Ring -2), kjer teče procesorska mikrokoda. To mu omogoča namestitev zlonamerne programske opreme, ki je ne more odstraniti niti ponovna namestitev operacijskega sistema. Že samo odkritje takšne nesnage je zapleteno, saj...