Vektor napada preko napak

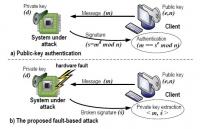

vir: Dark ReadingValeria Bertacco, profesorica na UM, pa je uspela ponoviti napako na strežnikih, ki so tekli na Linuxu in so za RSA enkripcijo uporabljali OpenSSL knjižico. Prva metoda, ki so jo uporabili, je bila da so znižali napetost tranzistorjev pod predvideno napetost, kar je občasno povzročilo napako pravega tipa - sicer so potrebovali preko 8000 napak, da so prišli do okrog 800 napak pravega tipa, s katerimi so uspeli zgenerirati celoten 1024-bitni RSA zasebni ključ v 104 urah.

Ta metoda je sicer težko izvedljiva izven laboratorija na strežnikih, saj imajo podjetja ponavadi strežnike fizično zavarovane, odpira pa precejšnje varnostne ranljivosti za integrirane sisteme, ki uporabljajo kriptirane avtentikacijske protokole: DVD predvajalniki, Playstation konzole in tudi avtomobili.

Druga metoda, ki so jo uporabili je višanje temperature v zelo natančen temperaturni razred. Ta metoda je uporabna predvsem za oddaljene napade, saj se strežniki pogosto pregrevajo, čeprav le za nekaj minut. Predvsem je zaskrbujoče, ker se pogosto v vsakem podatkovnem centru nahaja vsaj nekaj strežnikov, ki se pregreva.