Velika Britanija prepovedala preprosta tovarniška gesla

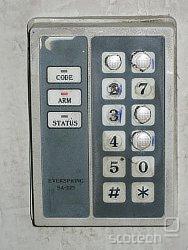

Slo-Tech - V preteklosti smo videli nemalo primerov, ko so zlikovci ali virusi dostop do računalniških sistemov pridobili z izkoriščanjem privzetih gesel, ki so bila prelahka. Neredko proizvajalci kot privzeto geslo nastavijo 1234, 12456, admin, password ali kaj podobnega. Takšne naprave praktično niso zaščitene, ker je gesla možno enostavno uganiti. Velika Britanija je z novim zakonom PSTI (Product Security and Telecommunications Infrastructure) prva država, ki je tovrstna gesla kratko malo prepovedala.

Proizvajalci pametnih telefonov, televizorjev, pametnih hladilnikov, digitalnih varušk in podobnih naprav bodo morali vsaj za spoznanje bolje zaščiti naprave. Novi zakon je začel veljati ta teden, prinaša pa še nekaj drugih novosti. Proizvajalci bodo morali javno objaviti kontaktne podatke, kamor bo možno prijavljati odkrite ranljivosti. Prav tako bodo morali jasno predstaviti politiko in časovnico izdajanja varnostnih popravkov za naprave. Izdelki, ki ne bodo spoštovali novega zakona, bodo...

Proizvajalci pametnih telefonov, televizorjev, pametnih hladilnikov, digitalnih varušk in podobnih naprav bodo morali vsaj za spoznanje bolje zaščiti naprave. Novi zakon je začel veljati ta teden, prinaša pa še nekaj drugih novosti. Proizvajalci bodo morali javno objaviti kontaktne podatke, kamor bo možno prijavljati odkrite ranljivosti. Prav tako bodo morali jasno predstaviti politiko in časovnico izdajanja varnostnih popravkov za naprave. Izdelki, ki ne bodo spoštovali novega zakona, bodo...