V Play Storu tudi vohunske aplikacije državnih hekerjev

Slo-Tech - Navajeni smo že, da se tudi v uradnem Google Play Storu znajdejo aplikacije sumljive provenience in zlih namenom, ki jih tja podtaknejo kriminalci, ki uspejo začasno pretentati Googlov (resda luknjičav) nadzor. Redkeje pa se zgodi, da zlonamerne aplikacije tja skrijejo kar državni obveščevalci. Raziskovalci iz podjetja Kaspersky poročajo o primeru skupine OceanLotus z napadom PhantomLance, ki se je ukvarjala prav s tem. Na Play Store so podtaknili malware, s katerim so vohunili po telefonih uporabnikov iz Vietnama, Bangladeša, Indonezije in Indije.

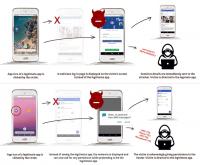

V konkretnem primeru cilj ni bil okužiti čim več ljudi, temveč nekaj točno določenih posameznikov. Napadalci so zgolj želenim tarčam poslali elektronska sporočila s povezavami na aplikacije, ki so vsebovale vohunsko kodo. V tem primeru bodo žrtve bolj verjetno zaupale, da je aplikacija legitimna, ker povezava vodi do Play Stora. Na podoben način namreč povezavo do svojih aplikacij pošiljajo legitimna podjetja, denimo nove spletne banke....

V konkretnem primeru cilj ni bil okužiti čim več ljudi, temveč nekaj točno določenih posameznikov. Napadalci so zgolj želenim tarčam poslali elektronska sporočila s povezavami na aplikacije, ki so vsebovale vohunsko kodo. V tem primeru bodo žrtve bolj verjetno zaupale, da je aplikacija legitimna, ker povezava vodi do Play Stora. Na podoben način namreč povezavo do svojih aplikacij pošiljajo legitimna podjetja, denimo nove spletne banke....