Varnostne ranljivosti v DSP vezju čipa Snapdragon

Slo-Tech - Varnostna firma Check Point je odkrila kopico ranljivosti v delu sistemskega čipa Snapdragon, ki je namenjen obdelavi signalov (DSP). Qualcomm je že objavil popravke, ki pa jih morajo Google in proizvajalci telefonov še dostaviti.

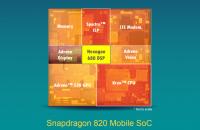

Digital Signal Processor ali DSP je čip, namenjen hitri in varčni obdelavi signalov, na primer kompresiranju videa in zvoka, pa tudi recimo kontroli nad hitrim napajanjem. V sodobnih sistemskih čipih ga pospravijo v vezje, ki ždi poleg centralnega procesorja, GPUja in ostalih podsistemov. DSPje običajno razvijajo ločeno od preostanka SoCja, zaradi česar so za sistemske integratorje "črna škatlica", to pa obenem pomeni oteženo odkrivanje in odpravljanje varnostnih lukenj. Ravno zaradi tega so se DSPja v najbolj razširjenem sistemskem čipu na svetu, Qualcommovem Snapdragonu, lotili v varnostnem podjetju Check Point in našli prek 400 hroščev v krmilnem ter razvojnem (SDK) programju. Ti niso nedolžni, saj naj bi zlikovcem omogočali razmeroma enostavno izrabo...

Digital Signal Processor ali DSP je čip, namenjen hitri in varčni obdelavi signalov, na primer kompresiranju videa in zvoka, pa tudi recimo kontroli nad hitrim napajanjem. V sodobnih sistemskih čipih ga pospravijo v vezje, ki ždi poleg centralnega procesorja, GPUja in ostalih podsistemov. DSPje običajno razvijajo ločeno od preostanka SoCja, zaradi česar so za sistemske integratorje "črna škatlica", to pa obenem pomeni oteženo odkrivanje in odpravljanje varnostnih lukenj. Ravno zaradi tega so se DSPja v najbolj razširjenem sistemskem čipu na svetu, Qualcommovem Snapdragonu, lotili v varnostnem podjetju Check Point in našli prek 400 hroščev v krmilnem ter razvojnem (SDK) programju. Ti niso nedolžni, saj naj bi zlikovcem omogočali razmeroma enostavno izrabo...